The CSC Trust Without Borders Summit 2026 – Bogotá, Colombia (May 13–14, 2026) will bring together government representatives, regulators, policymakers, industry leaders, and business experts to discuss the future of digital trust and identity in Latin America and beyond

The summit focuses on interoperable digital signatures, digital identity, trust frameworks, and the policy and technical alignment needed to support secure cross-border digital services. Participants will explore emerging topics such as post-quantum readiness, trusted digital infrastructure, and global regulatory cooperation while connecting with the international community shaping the future of digital trust.

President | Cloud Signature Consortium

Viky Manaila is the President of the Cloud Signature Consortium and an internationally recognised expert in eIDAS, digital identity, electronic signatures and digital transformation. She has been instrumental in advancing secure electronic business and trusted services across Europe and globally. As former Chair of DTCE – Digital Trust and Compliance Europe and long-standing adviser to the European Commission, she contributed to the regulatory design and assessment of the eIDAS framework and its evolution toward eIDAS 2.0, shaping a secure and interoperable digital identity ecosystem for the Single Digital Market.

In parallel with her CSC presidency, Viky serves as Trust Services Director at Intesi Group, driving collaboration between industry, regulators and trust service providers to strengthen global digital trust.

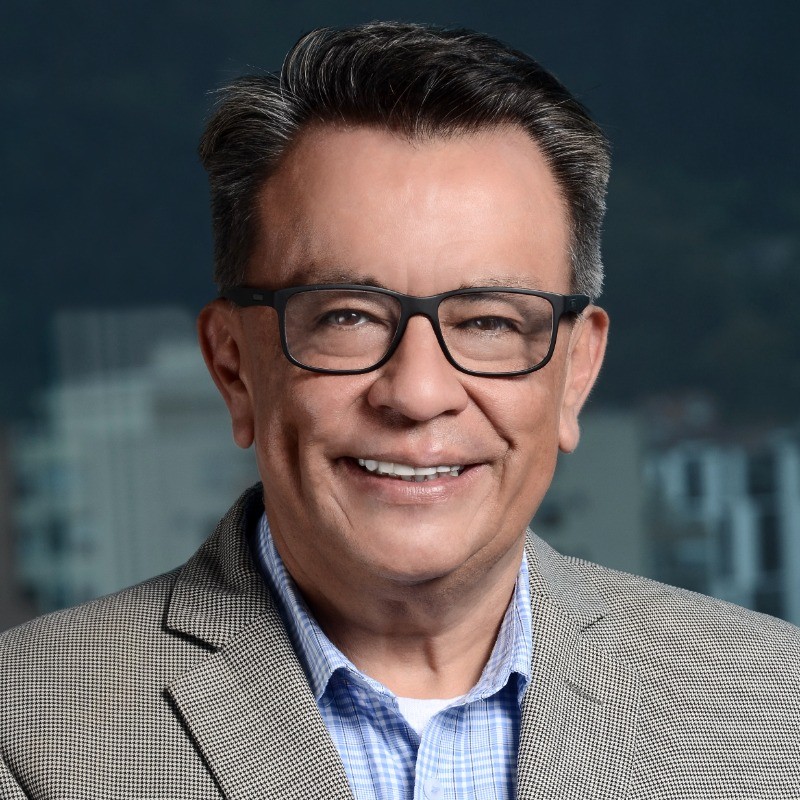

CEO | GSE

Alejandro Munévar is the CEO of GSE and an authority in digital transformation, with over 20 years of expertise at the nexus of finance and technology. He has spearheaded the conception and deployment of smart cities solutions in Latin America. Today, he champions solutions in critical sectors that strengthen digital citizenship, enabling secure transactions through digital identity and trusted platforms. His method unites strategic foresight and technological execution to develop digital ecosystems that are robust, streamlined, and user-focused.

SVP Strategy | Keyfactor

Admir Abdurahmanovic is SVP Strategy at Keyfactor, where he focuses on strategic planning, enterprise partnerships, and M&A activities in the field of digital trust. With a background spanning over three decades, he combines deep expertise in mathematics, computer science, and applied cryptography to address real-world challenges. Admir is a strong advocate for pragmatic, trust-based business relationships and high professional standards.

He has played a key role in positioning organizations as leaders in PKI and cybersecurity. Passionate about innovation, he supports open source as a driver for quality and peer review, while maintaining a practical, results-oriented approach.

Aruba | Corporate Strategy and Regulatory Affairs

Andras A. Barsi is a senior executive specialised in C-level strategy, business development and legal tech. With over twenty years of international leadership experience, he has led companies in Europe, North America and the Middle East across sectors including financial services, utilities, e-commerce and government. He has held roles such as Acting Group CEO, Head of Strategy and Chief Strategy Officer, with a strong focus on digital identity, e-signatures, trust services and regulatory compliance.

Andras is recognised for building growth strategies, leading investor relations and advising organisations on secure digital transformation.

President | AssoCertificatori

Andrea Sassetti is the Chief Executive Officer of Aruba PEC S.p.A., Director of Trust Services and Head of Public Affairs at the Aruba Group. He has worked in the sector of qualified trust services, digital identity, and dematerialisation processes for over 24 years, contributing to the development of reliable digital solutions that comply with the main national and European regulatory frameworks.

In his role as Head of Public Affairs, he oversees and coordinates the Aruba Group’s institutional relations activities, particularly those related to Trust Services, Cloud, and Data Centres. He engages in dialogue with authorities, industry associations, and stakeholders on matters concerning regulation, digital trust, and the evolution of infrastructure and cloud services.

He is President of AssoCertificatori and a supporting member of ANORC, ETSI, ESD and the Cloud Signature Consortium. He actively participates in working groups on regulatory compliance, standardisation and interoperability of solutions at Italian and European levels.

Principal Product Manager | Adobe

Andrea Valle is a Principal Product Manager for Adobe Sign within Adobe Document Cloud, where he leads cross-functional teams across Engineering, Design, Product Marketing, and Legal to deliver digital signature and identity solutions aligned with customer needs and regulatory frameworks. He directs the Adobe Approved Trust List (AATL) Program and plays a key role in shaping strategic partnerships through the Cloud Signature Consortium.

As Past President of the Cloud Signature Consortium, Andrea has actively contributed to advancing interoperability, standards adoption, and collaboration across the global digital trust ecosystem. He is a long-standing contributor to ETSI ESI standardization activities and has been directly involved in the development and review of key standards, including ETSI EN 319 142 (PAdES) and ETSI TS 119 432 (Remote Electronic Signature Protocols). He is also recognized as an expert in EU Regulation 910/2014 (eIDAS) and global electronic signature compliance

Anthony Kamers

Co-founder | Rubrix-lat

Anthony Kamers is the Co-founder of Rubrix-lat, a digital signature solution focused on interoperability in Latin America, and the founder of Zeruz IA. He also serves as a federal project manager for the Brazilian Digital Signature Standard (PBAD) and is the technical lead for high-impact national solutions, including Validar and AssinaGov.

ETSI Working Group Electronic Signatures and Infrastructures Vice Chair

Arno Arno Fiedler joins the CSC Trust Without Borders Summit in his capacity as ETSI ESI expert, bringing more than 20 years of leadership in identity and trust service infrastructures. Founder of Nimbus Technologieberatung, he has advised numerous European institutions and trust service providers on the implementation of legal and technical frameworks including eIDAS, PSD2, DSGVO, VDG and CA/B Forum requirements.

Previously with Bundesdruckerei, Arno played a key role in shaping Germany’s trusted digitisation ecosystem. He publishes extensively on trust infrastructures and actively contributes to ETSI, CA/B Forum, Bitkom, TeleTrusT, ENISA and the board of the Secure Digital Identity Association.

Managing Director, Europe presso eMudhra

Carmine Auletta is Managing Director Europe at eMudhra and a seasoned executive with more than 20 years of international leadership experience across ICT, digital trust, innovation, regulatory affairs, and strategic transformation. Based in Italy, he has held senior leadership roles in organisations including InfoCert, Terna, Bain & Company, and the Cloud Signature Consortium, where he currently serves as Executive Board Member and Advocacy Committee Chair. Carmine brings extensive expertise in digital identity, trust services, compliance, and innovation-driven growth across global markets. He holds an engineering background and an MBA from Northwestern University’s Kellogg School of Management.

EVP of Strategic Partnerships & Business Development | SSL.com

Board Member | Cloud Signature Consortium

Daniel Rendon is Executive Vice President of Strategic Partnerships and Business Development at SSL.com, a globally trusted provider of PKI solutions, cloud signing and identity trust services. In this role, he leads strategic growth initiatives, partnerships, enterprise sales and market expansion. With over 18 years of experience across digital media, technology, and enterprise solutions, Daniel brings a strong business-driven perspective to digital trust and secure online interactions. He joined SSL.com in 2020 as Product Manager before progressing into senior commercial leadership roles, including Head of Sales, where he oversaw sales, marketing, and complex enterprise implementations. Daniel is also a Board Member of the Cloud Signature Consortium, where he contributes to advancing interoperability, standards adoption, and collaboration across the global digital trust ecosystem.

Director of Digital Ecosystem Strategy | Decipher Identity

David Kelts is Director of Digital Ecosystem Strategy at Decipher Identity, LLC, with over 20 years of experience in digital identity, biometrics, and trust frameworks. He has played a key role in advancing mobile driver’s licenses (mDL) and identity ecosystems, including leading initiatives within ISO, the Secure Technology Alliance, and the FIDO Alliance.

David has contributed to the development and deployment of interoperable identity solutions across public and private sectors, with a strong focus on privacy, standards, and user-centric design. A Certified Information Privacy Technologist, he is a recognized expert in digital trust, identity verification, and ecosystem strategy.

Academic Director | IDForo

Head of Business Development | Namirial

International consultant and project director with over 20 years of experience advising governments and companies on digital certification and secure digital transformation.

He has led projects for the World Bank, the European Union, SICA, and U.S. cooperation agencies, supporting regulatory development and trust frameworks across more than 20 countries in Europe and Latin America.

A lawyer with advanced degrees in international operations, project management, compliance, and an MBA from IESE Business School, he is also Professor at the University of Barcelona and Co-Founder & Director of IDForo, the leading Ibero-American platform on digital trust.

Executive Director | Organismo Nacional de Acreditación de Colombia (ONAC)

Edwin Cristancho-Pinilla is Executive Director of the Organismo Nacional de Acreditación de Colombia (ONAC), where he leads Colombia’s national accreditation framework and oversees the institutional architecture that underpins quality, conformity assessment, and international recognition.

With a background in economics and science and technology policy, he has held senior leadership roles across Colombia’s public innovation ecosystem, including Director of the National Institute of Metrology (INM) and Coordinator for Science, Technology and Innovation at the National Planning Department.

Holding a PhD in Science and Technology Policy from the University of Sussex, United Kingdom, he brings a policy-driven perspective to standards, metrology, innovation governance, and the strategic alignment between accreditation, digital transformation, and international cooperation

Qualified Lawyer and Digital Trust Professional | Ascertia

Fábio Rego is a Qualified Lawyer and digital trust professional at Ascertia, specializing in electronic signatures, PKI, and trust services. With a strong focus on regulatory compliance, including eIDAS, he supports organizations in implementing secure, standards-based digital signature solutions that enable trusted digital transformation. Fábio combines legal expertise with technical and business insight, helping bridge the gap between law, technology, and innovation. He previously lectured in Digital Law at a Portuguese public university, reflecting his commitment to advancing knowledge in this evolving field. Passionate about secure digital ecosystems, he actively contributes to building trust in global electronic transactions.

Executive Director & Co-Founder | ID Foro

Gertrudis Martínez is Executive Director, Board Member, and Co-Founder of ID Foro, a leading Ibero-American platform dedicated to advancing knowledge and collaboration around digital identity, electronic signatures, and digital trust services. In this role, she leads strategy and ecosystem development, coordinating ID Foro’s annual international summit and ID Day events, which bring together public authorities, industry leaders, and experts to foster dialogue on secure, inclusive, and interoperable digital transformation.

Alongside her work at ID Foro, Gertrudis serves as Head of Marketing & Communication for Iberia and LATAM at Namirial, where she supports market positioning and stakeholder engagement across the digital trust ecosystem. She previously held senior roles in corporate affairs, institutional relations, and strategic partnerships at Uanataca and Bit4id, working closely with regulators, international organizations, and technology partners across Europe and Latin America.

Cryptomathic | Executive VP

Guillaume Forget is Executive Vice President at Cryptomathic, leading global product and innovation strategy across key domains including digital identities and signatures, key management, mobile security and payment. With more than 20 years in the security and trust ecosystem, he has held senior leadership roles in Europe managing product portfolios, strategy execution, partner management and go-to-market development.

Guillaume is also a Board Member of the Cloud Signature Consortium, where he contributes to advancing interoperability and trust in digital ecosystems. He is recognised for his expertise in eSignature, eIDAS, cryptography and secure digital transformation.

CEO Colombia | Detecno

Strategically leads all activities related to technology, electronic invoicing, and regulatory compliance within companies. Possesses a combination of strong managerial skills, technological expertise, and in-depth knowledge of relevant industry regulations and standards.

Head of Business Evolution | Tinexta InfoCert

Board Member | CSC

Igor Marcolongo is a leading expert in digital identity, trust services and secure electronic transactions. As Head of Business Evolution at Tinexta InfoCert, he drives innovation by connecting products, markets, regulation and technology to shape scalable business models and strengthen Europe’s digital-trust ecosystem. With nearly two decades in trust services, he has helped advance eIDAS adoption, digital signatures and identity-driven services across major sectors. Igor also serves on the Boards of the Cloud Signature Consortium and AssoCertificatori, fostering collaboration between industry and regulators.

Associate Professor of Computer Science | Federal University of Santa Catarina (UFSC), Brazil

Jean Everson Martina is an Associate Professor of Computer Science at the Federal University of Santa Catarina (UFSC), Brazil. His work focuses on digital identity, electronic documents, interoperability, and trust services, combining applied cryptography, PKI, and large-scale public-sector infrastructures. Jean has extensive hands-on experience working with governments, regulators, and industry across Brazil and Latin America on qualified trust services, digital signatures, and cross-border interoperability initiatives aligned with frameworks such as eIDAS. He regularly advises public institutions and private providers on building scalable, interoperable, and future-ready digital trust ecosystems.

CEO, IDnow trust Services AB

Johannes Leser is Managing Director Trust Services at IDnow and a recognized expert in digital identity, trust services, and AML compliance. With more than 17 years of experience in electronic signatures, eIDAS-qualified trust services, and digital onboarding, he has played a leading role in shaping secure digital transformation initiatives across Europe. In parallel, he serves as CEO of IDnow Trust Services AB, the group’s certified Qualified Trust Service Provider in Sweden. Johannes is particularly active in the areas of eIDAS 2.0, EUDI Wallets, Qualified Electronic Signatures (QES), and verified credentials, helping organizations implement compliant and user-friendly digital trust solutions at scale.

Provider Relationship lead | eID Easy

John has more than two decades experience in roles spanning Regulatory Affairs, Strategic Partnerships and Product Management, working with companies across the digital identity and trust services arena. As Provider Relationship lead for eID Easy he oversees the development and expansion of the eID Easy marketplace, which brings together global eID, wallet and digital signature solutions for international customers.

CEO | Tinexta Camerfirma LATAM

José Fernando Medina T., Industrial Engineer, Master in Finance and MBA, with over 30 years of experience in the technology sector leading sales, operations, and technology teams in Colombia, and experience opening markets in other Latin American countries. He has in-depth knowledge of the Latin American market for Software as a Service (SaaS) solutions, including products such as document management, omnichannel communication, digital marketing, data processing, electronic invoicing, biometrics, and trust services, among others. He is currently CEO of Tinexta Camerfirma LATAM.

Digital Identity Manager | AGESIC

Juan Pablo García Cairello is a computer engineer specialising in information security, with more than 20 years of experience delivering ICT projects across Latin America. He is Digital Identity Manager at AGESIC (Uruguay’s Electronic Government Agency), where he leads the national PKI, the ID Uruguay digital identification platform, and firma.gub.uy. He works closely with multilateral organisations and regional digital government networks, including on the Latin American and Caribbean Digital Identification Model (IdLAC) and the “broker” model to standardise and integrate digital IDs across the region.

Senior Vice President Innovation | Bundesdruckerei GmbH

Kim Nguyen is Senior Vice President Innovation at Bundesdruckerei GmbH, where he leads initiatives at the intersection of trusted AI, digital identity, quantum technologies, and digital sovereignty. With more than two decades of experience in cryptography and secure digital infrastructures, he has held senior leadership roles spanning security research, trusted services, and innovation strategy. Kim holds a PhD in Pure Mathematics with a focus on number theory and cryptography and has worked across academia, industry, and public-sector ecosystems. A frequent speaker and advisor, he focuses on translating European regulation and innovation into practical, secure solutions that strengthen digital trust and resilience across Europe

Tech Partnership Director | GSE (Gestión de Seguridad Electrónica)

Leonardo Maldonado is Tech Partnership Director at GSE (Gestión de Seguridad Electrónica), Colombia’s leading digital identity and trust services provider.

With over 20 years of experience in digital identity since 2004, Leonardo has pioneered critical projects, including biometric fingerprint authentication using Colombia’s national database for banks and notaries.

He has championed cryptographic evolution, leading GSE’s implementation of the CSC API for cloud signatures and integration with Adobe Acrobat Sign. As local host for Trust Without Borders 2026, Leonardo brings deep expertise in digital transformation, PKI, and biometric authentication to advance interoperability and trusted digital services across borders.

Bogotá Convention Bureau Manager | Invest in Bogotá

Luisa Fernanda Vásquez is a global-minded leader working at the intersection of business, cities, and international opportunities. With a background in Marketing and International Business, and graduate studies in leadership and strategy, she has built her career connecting people, institutions, and markets across borders. She has held strategic roles in Colombia’s public sector, where she contributed to strengthening the country’s tourism competitiveness and international positioning. Today, she leads the Bogotá Convention Bureau at Invest in Bogotá, where she focuses on attracting international events that not only bring visitors, but also drive investment, knowledge exchange, and long-term impact for the city. Luisa believes that events are not just moments in time, they are platforms to transform cities, industries, and connections.

Co-Founder and CEO | Blerify

Marcos Allende is the Co-Founder and CEO of Blerify, a platform than enables digital IDs and ID Wallets in Latin America and the Caribbean following eIDAS framework and ISO/IEC 18013 standard.

Marcos is Quantum Physicist who joined the Inter-American Development Bank (IDB) in 2017 and led as a specialists areas of blockchain, digital credentials, and quantum technologies. He is known by his pioneer work on quantum cryptography and blockchain, having developed the first end-to-end solution for quantum resistance in EVM-compatible blockchain networks, published in Nature’s magazine Scientific Reports in 2023 and feature as top100 Engineering Papers.

Marcos served in leadership roles for more than 20 emerging tech projects in Latin America and the Caribbean, including the first bond tokenization in the region with the Central Bank of Colombia. Co-founder and former CTO of LACChain, the largest blockchain in LATAM. Post-grad studies in Quantum Computing & Cryptography at MIT, and Finance & Management at LSE. Marcos has also contributed to 25+ publications in collaboration with IDB, WEF, and other global thought leaders.

CEO | A-Trust GmbH

Markus Vesely is CEO of A-Trust GmbH, Austria’s leading trust service provider, where he oversees the development of secure digital identity, authentication, and signature solutions used across the public and private sectors. With a background spanning technology, strategy, and business leadership, Markus brings extensive experience in regulated environments and large-scale digital transformation. Prior to A-Trust, he held senior roles at Rohde & Schwarz and Frequentis AG, working at the intersection of critical infrastructure, cybersecurity, and innovation. His work focuses on building trustworthy, interoperable digital services that bridge regulatory requirements and real-world implementation.

Director of Business Services & Deputy General Counsel | Kentucky Secretary of State

Michael is an attorney with over 20 years of experience in commercial law and public-sector administration. He oversees business filings, record authentications, and leads digital modernization initiatives, including e-Apostille technology for cross-border authentication of public documents. He brings a policy-driven perspective to digital identity systems, emphasizing legal recognition, fraud prevention, and the durable architecture of public trust. His work bridges law and technology, turning innovation into solutions that are legally recognized and widely adopted.

Board Member | Obserwatorium.biz

Michał Tabor is a Board Member at Obserwatorium.biz with hands-on experience delivering and scaling electronic signature solutions for public and private-sector use cases, supporting Trust Service Providers in the development and compliance of their services. He contributes to ETSI standardisation work focused on trust services and interoperability, and he has co-authored and contributed to ENISA publications on digital identity and trust services. His work bridges implementation reality with regulatory and standards requirements across the European eIDAS ecosystem.

Cryptographer, Entrepreneur and Inventor

Milton Quiroga is a cryptographer, entrepreneur, and inventor with more than 20 years of experience driving early adoption of emerging technologies to optimize business processes. He has advised leading organizations across Latin America, supporting digital transformation from the early days of TCP/IP and the internet to blockchain, cryptography, and, more recently, quantum computing. Milton is the General Manager of Cyte and a Professor at Universidad de los Andes. He holds an MSc in Security from Carnegie Mellon University and specializes in information security, post-quantum cryptography, and secure cryptographic systems

COO, CERTISUR

Nestor Markowicz is Chief Operating Officer at CertiSur and a highly experienced digital security professional with more than 25 years of expertise in authentication, digital signatures, PKI, SSL, brand protection, and secure document management. Based in Argentina, he has played a key role in the development and deployment of digital trust solutions across Latin America, leading complex projects for financial institutions, public entities, and enterprise clients. Throughout his career at CertiSur, Nestor has combined deep technical knowledge with strong operational leadership, helping organizations implement secure and scalable digital ecosystems. He holds a background in Information Systems Engineering and remains actively engaged in advancing digital trust and cybersecurity innovation in the region.

CSO | IDnow Trust Services AB / ETSI / CEN / ENISA

Sebastian Elfors is Senior Architect and Chief Security Officer at IDnow, and a recognised expert in digital identity, electronic signatures, trust services, and cybersecurity standards. He brings more than two decades of experience working at the intersection of standardisation, architecture, and secure digital service deployment.

In his current role, Sebastian focuses on eIDAS2, Qualified Trust Service Providers (QTSPs), and the European Digital Identity Wallet (EUDI Wallet). He is an active contributor to leading international and European standards bodies, including ETSI ESI, CEN TC224, W3C, the FIDO Alliance, and the Cloud Signature Consortium, where he contributes to the CSC API specifications. He also serves as an external expert to ENISA, supporting work on digital identity, remote identity proofing, and EUDI Wallet certification.

Previously, Sebastian held senior technical and leadership roles at organisations such as Yubico and TrustWeaver, building deep expertise across PKI, authentication, identity wallets, and future-ready trust architectures. He is widely recognised for bridging regulation, technology, and implementation to deliver interoperable and secure digital trust solutions.

CTO (Signing and PKI) at Tinexta InfoCert | CSC Technical Committee Chair

Sven Prinsloo serves as Technical Committee Chair at the Cloud Signature Consortium, where he plays a key role in shaping global standards for interoperability and trust in digital signatures and identity services.

In parallel, he is Chief Technology Officer at Ascertia, leading the development of secure digital platforms supporting enterprise-scale identity, signing and trust services. With more than a decade of experience in PKI, remote signing, cybersecurity and digital identity, Sven has held senior positions across product operations, engineering and technical architecture. He is recognised for aligning technology innovation with strategic business needs to enable resilient and secure digital ecosystems.

Secretary General | Asia PKI Consortium

Vijayakumar Manjunatha is a globally recognised expert in digital trust, public key infrastructure (PKI), and digital identity, with over two decades of experience in building and scaling secure digital ecosystems. As Secretary General of the Asia PKI Consortium, he brings together government authorities, regulators and industry leaders across regions to advance interoperability, mutual recognition and cross-border digital trust frameworks.

Vijay has played a pivotal role in shaping foundational digital trust initiatives, including contributing to India’s Aadhaar-based eSign ecosystem and leading the development of a globally trusted Certifying Authority, enabling secure digital transactions at scale for web security. He has actively contributed to international standardisation and policy forums, including the CA/Browser Forum, FIDO Alliance, Cloud Signature Consortium and United Nations initiatives on cross-border trade and digital cooperation. He is also a member of India’s national standards body, where he chairs the panel on Digital Signatures, and collaborates with ETSI on the adoption of global standards across regions.

In addition to his global engagements, Vijay advises governments and enterprises on digital identity, trust services, compliance frameworks and emerging areas such as post-quantum cryptography and digital public infrastructure. His work focuses on bridging policy, technology and real-world implementation to enable trusted and scalable digital economies worldwide.