El Artículo 5 septies del Reglamento (UE) 2024/1183, conocido como eIDAS 2, introduce una obligación directa para algunas empresas del sector privado: a más tardar en diciembre de 2027 (36 meses después de la entrada en vigor tras su publicación de los actos de ejecución correspondientes), las entidades obligadas deberán aceptar la Cartera de Identidad Digital de la Unión Europea (EUDI Wallet) como medio de identificación y autenticación reforzada del usuario.

Esta obligación afecta a todas las entidades que, por disposición legal o contractual, deban realizar una autenticación reforzada del cliente (SCA – Strong Customer Authentication) conforme al Reglamento (UE) 2016/679 (RGPD), la Directiva PSD2 o normativa sectorial específica.

Salvo microempresas y pequeñas empresas de los sectores aludidos.

La Cartera funciona mediante declaraciones electrónicas de atributos basadas en estándares abiertos (ISO/IEC 18013-5, OpenID4VCI y OpenID4VP), lo que permite la divulgación selectiva de atributos y la firma criptográfica de pruebas de posesión, sin que el prestador de servicios almacene datos biométricos ni documentos.

A continuación se detallan los casos de uso técnicos principales de onboarding (contratación inicial) y autenticación posterior por cada sector referenciado en el artículo 5 septies.

1. Banca y servicios financieros

- Onboarding: El usuario presenta su Cartera a través de un flujo OpenID4VP. El banco recibe, en tiempo real los Datos de Identificación Personal (DIP) del titular de la Cartera (DNI/NIE, datos de residencia, fecha de nacimiento y, opcionalmente, mediante Declaraciones Electrónicas de Atributos complementarias, otros datos como nivel de ingresos o scoring crediticio). Se elimina la necesidad de videoidentificación o carga manual de documentos. La cartera puede gestionar la firma electrónica cualificada (QES, Qualified Electronic Signature) del contrato, por lo que todo el proceso podría completarse en uno o dos minutos.

- Autenticación para acceder al servicio: Login en banca online o app móvil mediante protocolo OpenID Connect con presentación de credencial firmada. La Cartera actúa como segundo factor criptográfico (equivalente a un dispositivo seguro), cumpliendo los requisitos de SCA de PSD2 y sustituyendo o complementando OTP y contraseñas.

2. Suministros (empresas eléctricas, de gas y de agua)

- Onboarding: Contratación de nuevo punto de suministro o cambio de comercializadora. La Cartera entrega atributos verificados de titularidad y domicilio, permitiendo la activación inmediata del contrato sin intervención manual. La cartera puede gestionar la firma electrónica cualificada a distancia del contrato,

- Autenticación para acceder al servicio: Acceso al área de cliente para consulta de consumos, facturas o modificación de potencia contratada. La integridad criptográfica garantiza que solo el titular autorizado pueda modificar datos sensibles.

3. Telecomunicaciones

- Onboarding: Alta de línea móvil, fibra óptica, servicios audiovisuales o paquete convergente. Verificación automática de identidad y titularidad sin videollamada ni envío de documentación. El operador recibe, en tiempo real los Datos de Identificación Personal (DIP) del titular de la Cartera (DNI/NIE, datos de residencia, fecha de nacimiento).

- Autenticación para acceder al servicio: Login en la app del operador para gestión de la línea, portabilidades o contratación adicional de servicios complementarios. Ideal para procesos que requieren SCA (cambio de titular, eSIM, etc.).

4. Transporte

- Onboarding: Compra de abonos de transporte, alquiler de vehículos o contratación de seguros de viaje. La Cartera puede entregar atributos verificados del carnet de conducir o pasaporte.

- Autenticación para acceder al servicio: Validación de títulos de transporte digitales o acceso a plataformas de movilidad compartida. La credencial permite la verificación offline y online con firma de prueba de posesión. Podría controlar la interfaz NFC para que la propia cartera se pueda usar como título de transporte.

5. Sanidad

- Onboarding: Alta en plataformas de telemedicina, contratación de seguros médicos privados o integración en sistemas de historial clínico compartido.

- Autenticación para acceder al servicio: Login seguro para consulta de resultados, recetas electrónicas o citas. La divulgación selectiva protege datos de salud especialmente sensibles (art. 9 RGPD). Posible uso en farmacias para la dispensación de medicamentos.

6. Educación

- Onboarding: Matrícula en universidades privadas, plataformas de formación continua o cursos de posgrado. Con posibilidad de aportar Declaraciones Electrónicas de Atributos de haber superado cierto nivel formativo cuando se exige para matricularse en otro superior.

- Autenticación para acceder al servicio: Acceso a campus virtuales, entrega de exámenes o consulta de calificaciones, presentación de trabajos. La Cartera puede portar credenciales académicas verificadas (títulos, certificados de competencias).

7. Otros servicios básicos y plataformas en línea de muy gran tamaño (VLOPs)

- Onboarding: Contratación de servicios postales premium, infraestructuras críticas o cualquier servicio que requiera SCA.

- Autenticación para acceder al servicio: Gestión de envíos, seguimiento o acceso a portales de infraestructuras.

Caso específico de VLOPs (X, Google y Microsoft)

El párrafo 3 del artículo 5 septies impone una obligación específica a las plataformas definidas como Very Large Online Platforms (VLOPs) conforme al artículo 33 del Digital Services Act (Reglamento (UE) 2022/2065): cuando requieran autenticación del usuario para acceder a sus servicios en línea, deberán aceptar y facilitar el uso de la Cartera de Identidad Digital Europea (EUDI Wallet) para la autenticación, siempre bajo petición voluntaria del usuario y limitándose a los datos mínimos necesarios para el servicio concreto.

Esta obligación entra en vigor en el mismo plazo que para el resto del sector privado (diciembre de 2027) y busca reducir el fraude, mejorar la verificación de edad, combatir cuentas falsas y garantizar el cumplimiento del principio de minimización de datos del RGPD.

- X: Autenticación reforzada para cuentas verificadas, funciones premium (X Premium) o publicación de contenido monetizado. La Cartera permite verificación de identidad real mediante divulgación selectiva y firma de prueba de posesión, reduciendo significativamente cuentas falsas y bots sin necesidad de vincular cuentas externas. Soporte técnico mediante OpenID4VP.

- Google: Login en Gmail, YouTube, Google Workspace o Google Play Store mediante protocolo OpenID4VP. Ejemplos prácticos incluyen verificación de edad para contenido restringido (sin revelar la fecha de nacimiento), autenticación en Workspace para empresas o compras en Play Store. La Cartera actuaría como credencial única, eliminando la necesidad de contraseñas o factores adicionales y facilitando el cumplimiento de normativas de protección de menores.

- Microsoft: Autenticación en Microsoft 365, Azure (Entra ID), Outlook o Xbox. Especialmente relevante en entornos B2B y educativos, donde la trazabilidad criptográfica y la Wallet Attestation garantizan el cumplimiento de políticas de seguridad corporativa y permiten single sign-on (SSO) con credenciales verificadas de forma nativa.

En todos los casos, las VLOPs deben implementar los flujos de presentación de credenciales (OpenID4VP) y respetar el principio de minimización de datos.

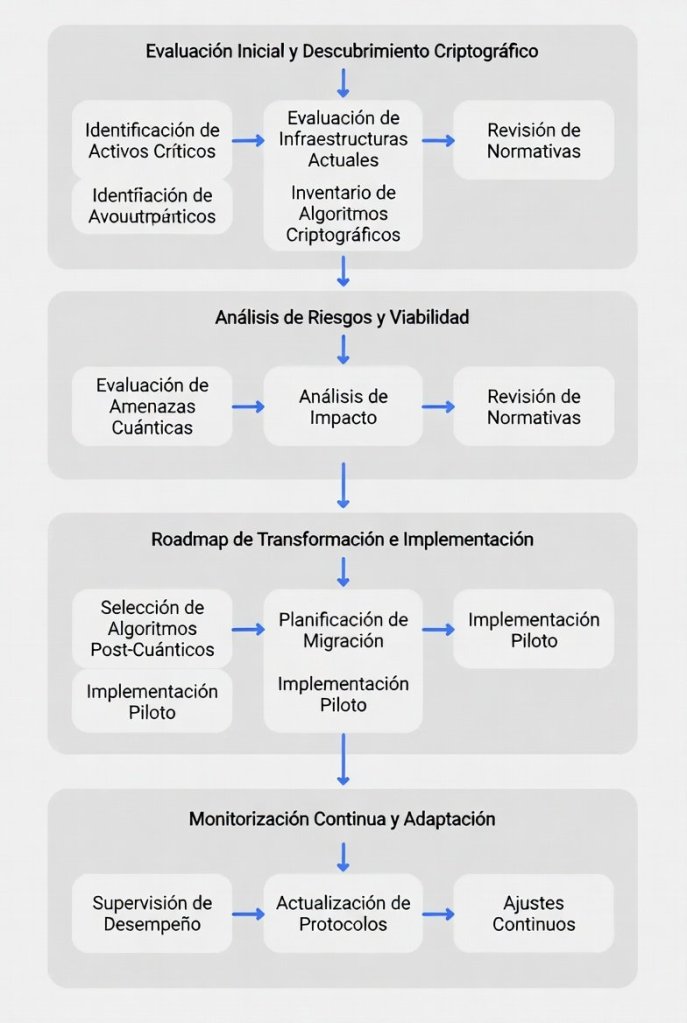

Cómo prepararse: hoja de ruta técnica para entidades obligadas

Se sugiere a las empresas obligadas que reserven presupuesto para llevar a cabo los trabajos de adaptación durante 2026 y 2027:

- Diagnóstico (Q3-Q4 2026): Mapear todos los procesos que requieren SCA y evaluar el impacto de la obligación.

- Integración técnica (2026-2027):

- Implementar endpoints OpenID4VCI / OpenID4VP y soporte para Wallet Attestation.

- Conectar con un servicio cualificado de archivo electrónico (conforme al Reglamento de Ejecución (UE) 2025/2532) para conservar las evidencias de presentación.

- Adaptar sistemas de backend para procesar Verifiable Credentials y Selective Disclosure.

- Certificación y auditoría: Obtener certificación eIDAS como Qualified Trust Service Provider (QTSP) o contratar uno ya acreditado.

- Formación y gobernanza: Designar un Responsable de la Cartera Digital y actualizar políticas de privacidad y seguridad.

- Pruebas piloto: Participar en los entornos sandbox de la Comisión Europea o en los pilotos nacionales.

Las entidades que inicien la preparación en 2026 contarán con ventaja competitiva y evitarán sanciones por incumplimiento.

EADTrust, tu aliado para la transición

En EADTrust ya prestamos servicios cualificados de confianza (certificados para la firma electrónica cualificada y para el sello electrónico cualificado, sello de tiempo cualificado y archivo electrónico) y ya contamos con implementaciones de cartera que se adaptan a los proyectos.

Participamos en el CSC Interoperability Event 2026 en Bucarest con nuestra herramienta de Firma Remota que se puede invocar desde diferentes despliegues de Cartera.

Ofrecemos consultoría especializada para la integración de la EUDI Wallet.

Nuestro equipo de especialistas en Confianza Digital puede ayudarte a cumplir el artículo 5 septies de forma ágil y conforme a la normativa publicada.

Contacta con nosotros hoy mismo:

- Teléfono: 917 160 555

- Email: info@eadtrust.com

- Formulario User-Centric-Id

¿Tu entidad está entre las obligadas? ¿Quieres que te ayudemos a evaluar tu grado de preparación?

Déjanos un comentario o ponte en contacto con nosotros directamente.

Estaremos encantados de acompañarte en este proceso estratégico.