1. ¿Cuándo debe tener servicios activables por la Cartera IDUE la Administración Pública?

Muchos organismos y ayuntamientos (los que al menos conocen que existirá una «Cartera IDUE») empiezan a inquietarse porque la fecha del 24 de diciembre de 2026 se acerca y no saben qué tienen que hacer ni si recibirán apoyo de organismos más especializados. Otros, los que ni siquiera saben que en 2024 se publicó el Reglamento UE 2024/1083 y que sus disposiciones son obligatorias en toda Europa, no son conscientes de que en Navidades estarán al margen de la Ley y no cumplirán sus obligaciones de dar servicios a sus ciudadanos y mantener los sistemas de interlocución telemática a la que están obligados (en aplicación de otras leyes que también rigen en este nuevo contexto: La Ley 39/2015 «LPACAP» y el RD 203/2021).

Es urgente la adaptación de los organismos públicos que prestan servicios electrónicos, desde los ayuntamientos más pequeños hasta los grandes ministerios, universidades y organismos reguladores.

En un artículo anterior analizaba la adaptación de las entidades financieras a la Cartera de Identidad Digital de la UE (Cartera IDUE o EUDI Wallet), centrándome en su papel como grandes consumidores y emisores de declaraciones de atributos de identidad, y otros específicos de su modelo de negocio. Tiene sentido trasladar ahora la pregunta al sector público:

¿Cómo deben prepararse los ayuntamientos y otros organismos públicos para aceptar la EUDI Wallet a tiempo, antes de finales de 2026, y cómo pueden aprovecharla en casos de uso concretos?

La buena noticia es que muchas administraciones ya cuentan con una base sólida de administración electrónica, Cl@ve, DNIe, sede electrónica y archivo electrónico, carpeta ciudadana que puede reutilizarse.

La mala noticia, vista la proximidad de los plazos, es que las entidades que aún no han iniciado la adaptación a la EUDI Wallet ya van tarde y corren un riesgo evidente de no llegar a tiempo si no actúan con rapidez.

2. Qué es la EUDI Wallet y por qué afecta tanto a ayuntamientos y organismos públicos

La EUDI Wallet, o Cartera IDUE es la Cartera de Identidad Digital de la Unión Europea prevista en el nuevo Reglamento de identidad digital europea y servicios cualificados de confianza digital que modifica Reglamento eIDAS (al nuevo Reglamento se le denomina eIDAS2).

Permitirá a ciudadanos y empresas:

- Identificarse digitalmente ante servicios públicos y privados en toda la UE.

- Presentar atributos verificables (edad, domicilio, titulaciones, licencias, calidad de representante, etc.) de forma segura y estandarizada.

Desde la perspectiva de un ayuntamiento o de cualquier organismo público, la EUDI Wallet no es simplemente un nuevo botón en la pantalla de acceso de la sede electrónica:

- Es un canal europeo estandarizado para autenticación e intercambio seguro de datos y certificados.

- Permite desplegar de forma real el principio de “solo una vez” (once‑only): dejar de pedir al ciudadano que aporte documentos que ya obran en poder de las administraciones.

- Facilita trámites transfronterizos, algo cada vez más relevante en ciudades con alta movilidad de estudiantes, trabajadores y jubilados europeos.

En el contexto municipal y regional, algunos de los atributos que podrían gestionarse a través de la EUDI Wallet son:

- Domicilio de empadronamiento (certificado de empadronamiento).

- Condición de familia numerosa u otros títulos específicos autonómicos.

- Titulaciones académicas emitidas por universidades públicas.

- Licencias y autorizaciones (apertura, obras, terrazas, espectáculos, etc.).

- Condición de representante de una empresa o entidad ante el ayuntamiento.

3. Marco normativo y plazos: qué debe estar listo para finales de 2026

El Reglamento EIDAS2 establece que todos los Estados miembros deben ofrecer al menos una EUDI Wallet interoperable y gratuita para ciudadanos y empresas el 24 de diciembre de 2026 (24 meses tras la entrada en vigor de los primeros «Reglamentos de ejecución» que se publicaron el 4 de diciembre de 2024).

En paralelo:

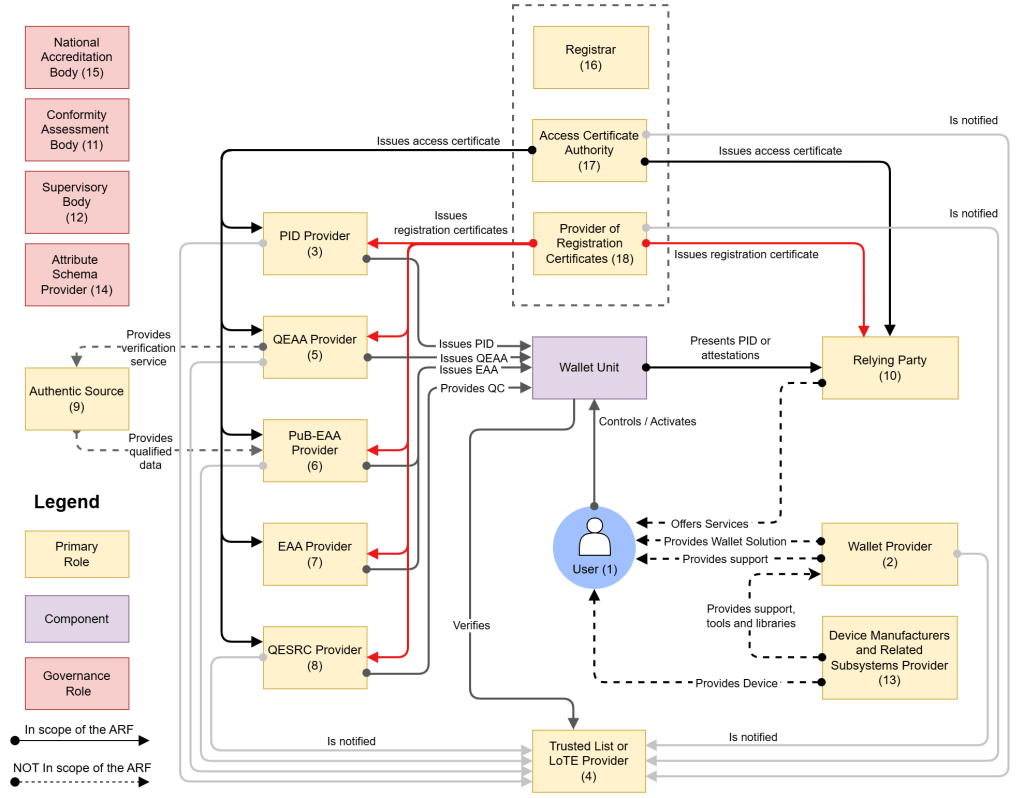

- Se ha definido un Architecture andl Reference Framework (ARF) con las especificaciones de alto nivel de la cartera, interfaces y roles.

- Se están adoptando actos de ejecución que concretan los requisitos técnicos de las wallets, de los emisores de declaraciones de atributos y de los servicios que las aceptan.

- ENISA está anticipando esquemas de certificación de seguridad para las EUDI Wallets, que luego se desplegarán como esquemas nacionales.

La consecuencia práctica es clara:

- A finales de 2026 deberán existir EUDI Wallets operativas en los Estados miembros. La Cartera IDUE de España ya se presentó en el evento «EUDI Wallet launchpad» organizado por la Comisión Europea los días 10, 11 y 12 de diciembre de 2025 en Bruselas, Bélgica.

- Se espera que las administraciones públicas estén en condiciones de aceptar la cartera como medio de identificación y de intercambio de atributos en ese mismo horizonte.

En este contexto, el mensaje ya no es “conviene empezar pronto”, sino mucho más contundente:

Las administraciones que deban adaptarse a la EUDI Wallet y no hayan iniciado ya el proceso de análisis y adaptación están, de facto, llegando tarde.

No se trata de generar alarma, pero sí de transmitir que el margen para “experimentar con calma” se está agotando.

4. Impacto en la prestación de servicios electrónicos públicos

La introducción de la EUDI Wallet impacta en varios niveles de la prestación de servicios electrónicos:

4.1. Identificación y acceso a la sede electrónica

La EUDI Wallet se convierte en un nuevo método de autenticación que deberá convivir con los ya existentes (DNIe, Cl@ve, certificados). En la práctica, implicará:

- Añadir un botón de “Acceder con Cartera de Identidad Digital Europea / EUDI Wallet” en la sede electrónica.

- Gestionar flujos de autenticación basados en los estándares europeos definidos en el ARF.

4.2. Aportación de documentos y datos

Muchos documentos hoy aportados como PDF escaneados (certificados, justificantes, etc.) pueden transformarse en declaraciones de atributos verificables suministrados por la EUDI Wallet, tras obtenerlos de una Fuente Auténtica a través de un Prestador de Declaraciones de Atributos.

- El ciudadano ya no sube un PDF de un certificado, sino que autoriza a la cartera a compartir un atributo oficial y verificable con el organismo.

4.3. Automatización del back‑office y reducción de subsanaciones

Al recibir datos estructurados y verificados, los sistemas de gestión pueden:

- Validar más campos de forma automática.

- Reducir requerimientos de subsanación por documentación incorrecta o ilegible.

- Disminuir tiempos de tramitación y cargas administrativas.

5. Casos de uso en ayuntamientos y otros organismos públicos

Para visualizar el impacto real, es útil aterrizar la EUDI Wallet en casos de uso concretos.

5.1. Empadronamiento y certificado de empadronamiento

Caso de uso 1: solicitud de alta en el padrón municipal

- El ciudadano se identifica con su EUDI Wallet en la sede del ayuntamiento.

- Autoriza la lectura de atributos de identidad y, eventualmente, de domicilio procedentes de otras administraciones.

- El ayuntamiento utiliza esos datos para pre‑rellenar el formulario de empadronamiento y verificar la identidad.

- Una vez completado el trámite (tras las verificaciones pertinentes), el ayuntamiento puede emitir una declaración electrónica de atributo “domicilio empadronado en el municipio X” que el ciudadano incorpora a su cartera.

Caso de uso 2: obtención del certificado de empadronamiento

- En lugar de descargar un PDF desde la sede, el ciudadano podría:

- Recuperar desde su EUDI Wallet un atributo de empadronamiento emitido previamente por el ayuntamiento.

- Presentarlo en otros organismos sin necesidad de solicitar de nuevo el certificado.

5.2. Bonificaciones y ayudas municipales (familia numerosa, transporte, tasas)

Caso de uso 3: bonificación de tasas para familias numerosas

- La comunidad autónoma emite una declaración de atributos de “familia numerosa” que el ciudadano guarda en su EUDI Wallet.

- Al solicitar una bonificación en el IBI, tasas escolares o actividades deportivas, el ciudadano:

- Se identifica con la EUDI Wallet.

- Autoriza la transmisión del atributo “familia numerosa”.

- El sistema municipal valida automáticamente el requisito, sin PDFs ni copias en papel.

Caso de uso 4: ayudas al alquiler u otras ayudas sociales

- Atributos como situación de desempleo o determinada información tributaria pueden presentarse desde la cartera.

- El ayuntamiento reduce al mínimo la documentación aportada manualmente y los errores de cumplimentación.

5.3. Licencias urbanísticas y de actividad

Caso de uso 5: solicitud de licencia de obras o apertura de negocio

- Personas físicas y representantes de empresas se identifican con la EUDI Wallet, presentando atributos de identidad y de representación.

- Se consumen atributos relativos a:

- Capacidad de representación de la empresa solicitante.

- Situación censal o registral de la entidad.

- El ayuntamiento realiza más rápido las verificaciones previas, reduciendo requerimientos posteriores.

Caso de uso 6: declaraciones responsables y comunicaciones previas

- En procedimientos basados en declaración responsable, el solicitante puede firmarla electrónicamente a través de credenciales vinculadas a su cartera, reforzando la vinculación jurídica entre identidad, atributos y acto.

5.4. Educación y servicios universitarios en universidades públicas

Caso de uso 7: matrícula y servicios universitarios

- Estudiantes se identifican con la EUDI Wallet para matricularse o acceder a servicios universitarios.

- Aportan atributos como:

- Titulaciones previas.

- Reconocimiento de discapacidad para bonificaciones.

- La universidad puede emitir credenciales académicas verificables (títulos, certificados de notas) que el estudiante incorpora a su cartera para trámites futuros, incluso en otros países de la UE.

5.5. Transporte público y servicios metropolitanos

Caso de uso 8: abonos de transporte y tarifas reducidas

- La autoridad de transporte utiliza la EUDI Wallet para:

- Identificar al usuario.

- Verificar atributos como edad, condición de estudiante, familia numerosa o discapacidad.

- La asignación de tarifas reducidas se automatiza y se evitan múltiples aportaciones de documentos a lo largo del tiempo.

5.6. Reserva de instalaciones deportivas municipales y acceso a las instalaciones

Caso de uso 9: reserva de frontones, piscinas pistas, pabellones y otros espacios deportivos

- El ciudadano accede a la sede electrónica o al portal de reservas del ayuntamiento.

- Se identifica con su EUDI Wallet, lo que permite al sistema:

- Verificar la identidad y, si procede, atributos como edad (por ejemplo, horario o tarifa para menores), condición de estudiante o residente del municipio.

- El ayuntamiento asocia automáticamente la reserva a la identidad verificada del usuario, reduciendo fraudes o usos de reserva de terceros.

- En el pago de las tasas (si aplica), el ciudadano puede autorizar, desde la misma cartera, la presentación de atributos necesarios para bonificaciones (familia numerosa, estudiantes, etc.), sin necesidad de presentar documentos adicionales.

Caso de uso 10: autenticación en el acceso físico a las instalaciones

- En el acceso a las instalaciones deportivas municipales (pabellón, polideportivo, pistas), el usuario puede:

- Autenticarse mediante la EUDI Wallet en un terminal o punto de control electrónico (lectura de QR, NFC, o integración con sistemas de control de acceso).

- El sistema valida la identidad y la reserva activa o el pase de uso almacenado en la cartera.

- En entornos donde se requiera verificación de capacidad de representación (por ejemplo, menor acompañado por un adulto), el ayuntamiento puede validar también ese atributo procedente de la cartera, sin necesidad de presentar documentos en papel en el acceso.

Este doble flujo —reserva online con identidad verificada y acceso físico basado en la misma cartera— convierte a la EUDI Wallet en un elemento articulador entre la administración electrónica y los servicios presenciales, reforzando la seguridad, reduciendo fraudes y mejorando la experiencia de usuario.

6. Relación con Cl@ve, DNIe, Carpeta Ciudadana, certificados y otros medios actuales

España parte de una posición ventajosa gracias a sistemas como Cl@ve, el uso extendido del DNIe y los certificados electrónicos, que ya proporcionan una alta capilaridad de identificación electrónica en servicios públicos. Posiblemente la autenticación por EUDI Wallet se incorpore a las opciones de autenticación por Cl@ve simplificando la adopción de este sistema de autenticación

Pero también habrá organismos que den la opción de autenticación por EUDI Wallet en su propia página web de sede electrónica sin sustituir de un día para otro el resto de sistemas de autenticación:

- Durante años, veremos un escenario de coexistencia: Cl@ve, certificados, DNIe y EUDI Wallet.

- Muchas inversiones en infraestructura de administración electrónica, carpeta ciudadana, firma y sello electrónicos y archivo electrónico son directamente reutilizables en el nuevo modelo.

El foco de la transformación se desplaza desde el “cómo identifico al ciudadano” al “cómo gestiono, admito y genero declaraciones de atributos”, donde la EUDI Wallet se convierte en el articulador principal.

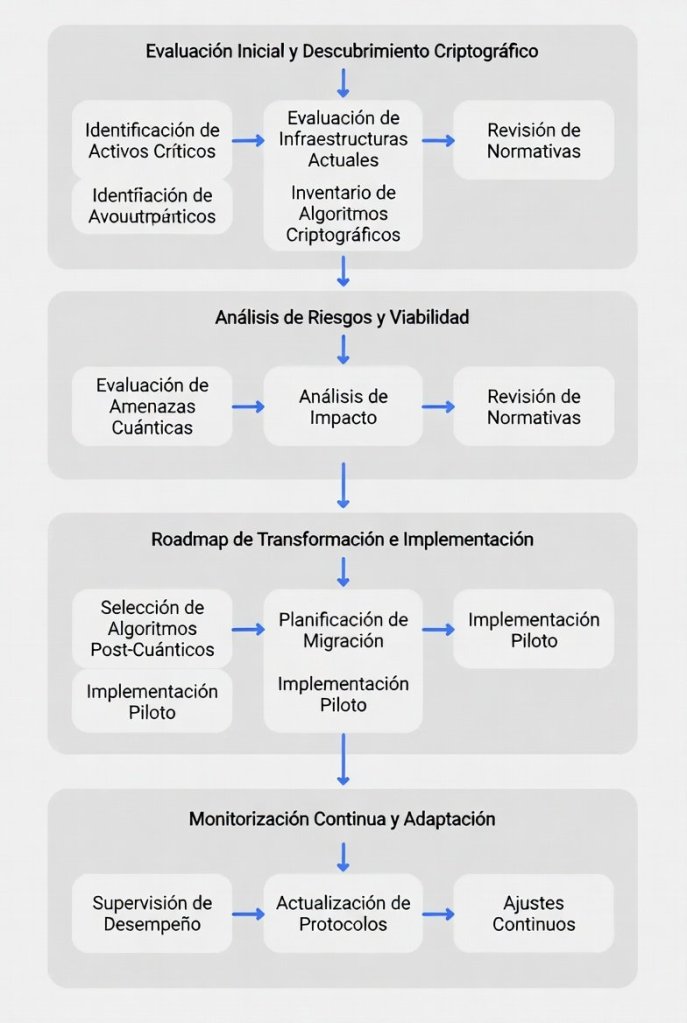

7. Hoja de ruta de adaptación para ayuntamientos y organismos públicos

Con los plazos ya tan próximos, la hoja de ruta deja de ser un ejercicio teórico y se convierte casi en un plan de choque para quienes aún no han empezado.

7.1. Gobernanza y planificación del proyecto

La integración de la EUDI Wallet no es un proyecto exclusivamente TIC. Requiere:

- Un equipo de proyecto con: TIC, servicios jurídicos, administración electrónica/procedimientos, protección de datos y atención ciudadana.

- Alinear la cartera con proyectos ya en marcha: carpeta ciudadana, archivo electrónico, cita previa, sistemas de gestión interna, etc.

7.2. Análisis de procedimientos y sedes electrónicas

Es imprescindible identificar con rapidez:

- Procedimientos prioritarios por volumen e impacto (empadronamiento, ayudas, licencias, transporte, educación).

- Puntos de fricción donde la EUDI Wallet pueda aportar más valor (mucha documentación, colas, subsanaciones reiteradas).

7.3. Integración técnica: ARF, APIs y proveedores

La integración se basará en:

- Interfaces alineados con el Architectural Reference Framework (ARF) europeo.

- APIs y SDKs de la solución de EUDI Wallet que despliegue el Estado miembro.

- Colaboración con prestadores cualificados de servicios de confianza y proveedores especializados en identidad y firma.

7.4. Seguridad, eIDAS2, ENISA y esquemas nacionales de certificación (en España, Lince)

La EUDI Wallet estará sometida a esquemas de certificación de seguridad. Para los organismos públicos eso implica:

- Tratar la integración con la cartera como una función crítica soportada por TIC, sujeta a análisis de riesgos, medidas de seguridad y continuidad.

- Alinear las soluciones con marcos nacionales como el Esquema Nacional de Seguridad (a través de «Lince») y la normativa vinculada a NIS2, cuando resulte aplicable.

7.5. Comunicación y gestión del cambio con la ciudadanía

La adopción no será homogénea:

- Es necesario diseñar campañas informativas explicando qué es la cartera, cómo se obtiene y en qué trámites locales ya aporta ventajas.

- Deben mantenerse métodos alternativos de acceso, para no discriminar a quienes no usen la cartera.

- Hay que formar al personal de atención presencial y telefónica para que ayude a los ciudadanos a utilizar la EUDI Wallet.

8. Oportunidades y riesgos de la inacción

La EUDI Wallet abre una ventana de oportunidad para:

- Aplicar de forma real el principio once‑only.

- Reducir cargas administrativas para ciudadanía y empresas.

- Facilitar la movilidad europea en el ámbito local (estudiantes, trabajadores, jubilados, teletrabajadores).

Pero la inacción tiene costes claros:

- Desfase tecnológico frente a otras administraciones y entidades privadas que ya aceptan la cartera.

- Proyectos de última hora con sobrecostes y mayor riesgo operativo.

- Percepción negativa de la ciudadanía, que puede ver a su administración local “a remolque” en identidad digital y servicios electrónicos.

9. Conclusiones: quien no haya empezado, ya llega tarde

Los plazos normativos nos sitúan ante una realidad difícil de ignorar:

- La EUDI Wallet debe estar operativa a escala de la UE en el entorno de finales de 2026.

- Las administraciones públicas deberán estar preparadas para aceptarla como medio de identificación y de generación o aceptación de declaraciones de atributos.

En este contexto, el mensaje para ayuntamientos, comunidades autónomas, universidades y otros organismos públicos es claro:

Las entidades que deban adaptarse a la EUDI Wallet y no estén ya trabajando activamente en ello, van tarde.

Eso no significa que sea imposible llegar, pero sí que el margen de maniobra se ha reducido drásticamente.

Los próximos meses deberían concentrarse en:

- Acelerar la gobernanza y la planificación, sin dilaciones.

- Priorizar casos de uso de alto impacto como los descritos.

- Apoyarse en proveedores expertos en identidad digital y servicios de confianza, evitando comenzar desde cero.

La EUDI Wallet no es solo un tema de cumplimiento regulatorio: es una oportunidad estratégica para simplificar trámites, reducir cargas, mejorar la experiencia de la ciudadanía y posicionar a cada administración en el ecosistema europeo de identidad digital. Quien se mueva ahora con decisión aún puede llegar a tiempo; quien siga esperando, probablemente no.

EADTrust acompaña la adaptación a la EUDI Wallet

Para las administraciones públicas y otros organismos que ya están descubriendo que la adaptación a la EUDI Wallet no es un “próximo proyecto”, sino una prioridad de año 2026, el reto no solo es técnico, sino también de gobernanza, integración y pruebas controladas.

EADTrust ofrece servicios de consultoría especializada para:

- Analizar y adaptar los sistemas existentes (sede electrónica, portales de reservas, sistemas de control de acceso, gestión de ayudas, etc.) a un entorno preparado para el uso de la EUDI Wallet.

- Definir casos de uso prioritarios (empadronamiento, ayudas, licencias, reservas de instalaciones deportivas, educación, etc.) y alinearlos con la hoja de ruta de la entidad pública.

- Implementar entornos de prueba a modo “sandbox”, donde los organismos públicos pueden:

- Probar integraciones con la EUDI Wallet.

- Validar flujos de autenticación y de atributos.

- Formar a equipos de TIC y de atención ciudadana en un entorno realista pero sin riesgo para la producción.

Las entidades interesadas en conocer cómo EADTrust puede ayudarles a adaptarse a la EUDI Wallet, a definir proyectos de integración o a acceder a un entorno de prueba, pueden solicitar más información en el sitio web:

👉 usercentric.id (plataforma de EADTrust dedicada a soluciones de identidad digital y servicios de confianza).

👉 O llamando al 917160555