Un «rulebook» en el contexto de la EUDI Wallet (European Union Digital Identity Wallet) es un documento técnico de especificación que forma parte del «Architecture and Reference Framework» (ARF) o Arquitectura y Marco de Referencia, de la cartera de identidad digital europea. Los rulebooks definen los requisitos específicos para cada tipo de declaración de atributos o caso de uso dentro del ecosistema EUDI (regulado por eIDAS 2.0 y los Actos de Ejecución como el CIR 2024/2977 y 2024/2979).

No son documentos legales vinculantes en sí mismos (son «working documents» documentos de trabajo del eIDAS Expert Group), pero son obligatorios para lograr interoperabilidad, certificación y cumplimiento técnico entre Carteras, proveedores de PID (Person Identification Data», Datos de Identificación Personal) y Partes usuarias (Relying Parties) en toda la UE.

El PID Rulebook (o Annex 3.01 – PID Rulebook) es el específico para los Person Identification Data (PID): la declaración de atributos de identidad básica obligatoria emitida por un Estado miembro (o su PID Provider designado). Contiene requisitos adicionales a los del ARF general, que aplican a todos los casos de uso (incluyendo EAAs,(Electronic Attribute Attestation o Declaración Electrónica de Atributos, QEAAs, Qualified Electronic Attribute Attestation o Declaración Electrónica Cualificada de Atributos, etc.). Define cómo se estructura, codifica, emite y valida el PID para garantizar privacidad (selective disclosure, unlinkability), seguridad (firmas criptográficas) y portabilidad transfronteriza.

Detalles técnicos del PID Rulebook

El PID Rulebook especifica:

- Namespaces y schema de atributos:

- Namespace europeo principal: eu.europa.ec.eudi.pid.1 (para el tipo de documento y atributos comunes).

- Domestic namespaces: Cada Estado miembro puede definir atributos nacionales adicionales (ej. eu.europa.ec.eudi.pid.es.1 para España). Se publican públicamente y se usan tanto en codificación ISO como SD-JWT.

- Atributos obligatorios (M) y opcionales (O), basados en el Anexo del CIR 2024/2977 y codificados según CDDL (RFC 8610):

| Atributo PID (ARF) | Elementos de datos (Data Element ID) | Definición / Ejemplo | Presencia | Codificación |

| Current Family Name | family_name | Apellido(s) actual(es) | M | tstr (UTF-8, máx. 150 chars) |

| Current First Names | given_name | Nombre(s) actual(es) | M | tstr |

| Date of Birth | birth_date | Fecha completa (YYYY-MM-DD) | M | full-date (RFC 8943) |

| Age attestations | age_over_18, age_over_NN, age_in_years, age_birth_year | Verificaciones de edad (sin revelar fecha exacta) | O | bool / uint |

| Family/First Names at Birth | family_name_birth / given_name_birth | Nombres al nacer | O | tstr |

| Place of Birth | birth_place, birth_country, etc. | Lugar de nacimiento | O | tstr (ISO 3166) |

| Current Address | resident_address, resident_country, etc. | Dirección actual | O | tstr |

| Gender | gender | ISO/IEC 5218 | O | uint |

| Nationality | nationality | Código Alpha-2 (ISO 3166-1); multi-valor en domestic | O | array de tstr |

- Metadatos del PID (tratados como atributos técnicos): issuance_date (M), expiry_date (M), issuing_authority (M), document_number, issuing_country (ISO 3166-1, M), issuing_jurisdiction (ISO 3166-2, O), etc.

- Formatos de codificación y presentación (PID_01 requiere soporte dual):

- ISO/IEC 18013-5 (mdoc / CBOR): Para verificación offline/proximidad (tap NFC o QR). Usa CBOR (RFC 8949), MSO (Mobile Security Object) firmado por el PID Provider. Canonical CBOR obligatorio. Nacionalidad como array; portrait (foto) como JPEG puro (ISO/IEC 19794-5, sin headers).

- SD-JWT VC (IETF RFC): Para online (OpenID4VP). JSON + selective disclosure (disclosure salts para privacidad). Soporta batch issuance y re-issuance para unlinkability.

- Los datos deben ser válidos en el momento del validFrom del MSO o del VP Token. La firma siempre la hace el PID Provider (no el wallet). Los elementos domestic pueden firmarse opcionalmente por el wallet.

- Trust infrastructure: PID Providers se listan en Trusted Issuer Lists (formato ETSI TS 119 612). Revocación vía status lists o embedded en el MSO/SD-JWT.

- Otros requisitos: Soporte OpenID4VCI para emisión (incluyendo batch y re-issuance), Wallet Unit Attestation (WUA) previa, y activación del PID a LoA High (según Reglamento de Ejecución 2015/1502).

El rulebook asegura que el PID sea interoperable, minimice datos (data minimization) y cumpla privacy-by-design (zero-knowledge proofs para edad, etc.).

En el caso de España, aunque el número de DNI no forma parte de la lista de atributos obligatorios, se incluirá en todo caso, ya que es posible hacerlo en los opcionales (documet_number o personal_administrative_number) junto con otros datos correspondientes a la entidad emisora del DNI.

Reto principal para los países miembros al inicializar la cartera con el PID.

La inicialización (onboarding/provisioning) del PID es el paso crítico y más complejo. El wallet solo es plenamente operativo tras recibir un PID válido emitido por un «PID Provider» certificado del Estado miembro.

Retos técnicos y operativos:

- Autenticación fuerte (LoA High): El usuario debe probar su identidad real frente al PID Provider (usando eID nacional, biometría, NFC, etc.). Esto requiere integración segura con fuentes auténticas nacionales.

- Protocolos de emisión: Soporte completo de OpenID4VCI + activación del PID (verificación de que llegó al Wallet Secure Cryptographic Application – WSCA, normalmente en Secure Element del móvil o software certificado).

- Certificación: Toda la solución (wallet + PID Provider) debe certificarse según CIR 2024/2981/CIR 2024/2982 (Common Criteria EAL4+ o equivalente). Incluye hardware/software del móvil, NFC reader mode y WSCA.

- Privacidad y escalabilidad: Batch issuance para evitar linkability, soporte de selective disclosure, revocación eficiente y gestión de millones de usuarios sin fricción.

- Interoperabilidad transfronteriza: El PID debe ser aceptable en toda la UE independientemente del formato (ISO o SD-JWT).

- Infraestructura de confianza: Crear y mantener Trusted Issuer Lists, integrar con eIDAS nodes y garantizar que el wallet sea «certified EUDI Wallet Solution».

- Experiencia de usuario vs. seguridad: Evitar fricción (muchos usuarios no tienen NFC o no quieren tapear el DNI físico) mientras se cumple el nivel High de assurance.

Muchos países usan lectura NFC del documento físico (DNIe, eID, pasaporte) como método principal de onboarding inicial, combinado con selfie + verificación biométrica y backend de autenticación.

Caso específico de España: Inicialización con NFC del móvil leyendo el DNIe

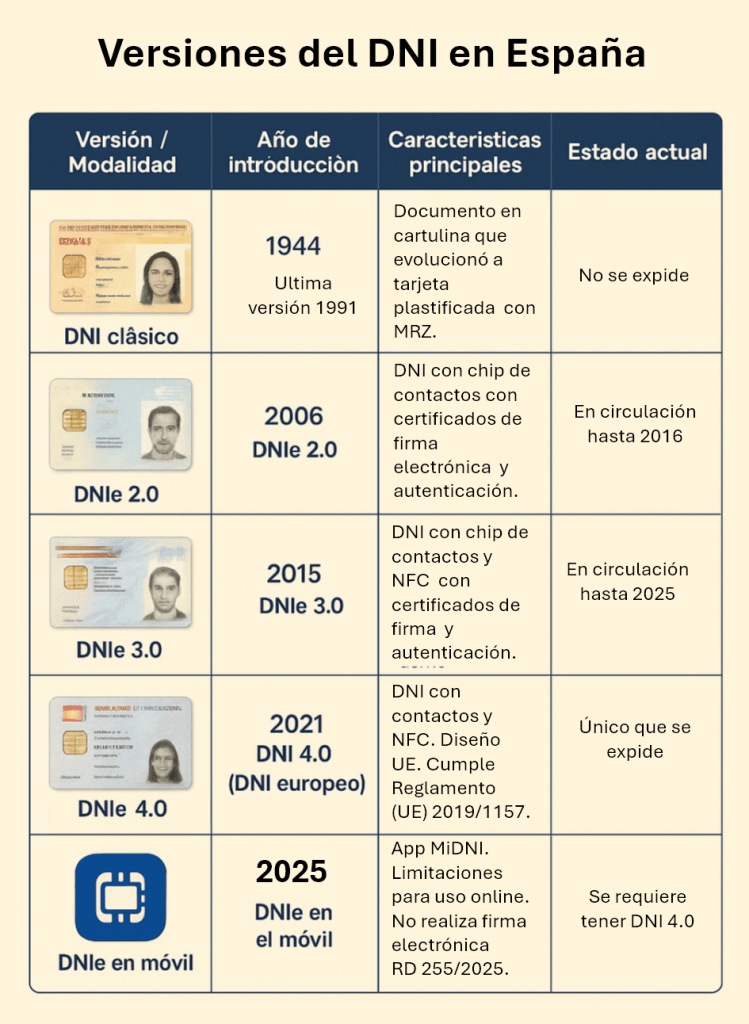

En España, el PID Provider se espera que sea la FNMT (Fábrica Nacional de Moneda y Timbre), que emitirá el PID vinculado al DNI (Documento Nacional de Identidad). La cartera nacional en desarrollo es la Cartera Digital (presentada en EUDI Wallet Launchpad 2025), que se prevé que se integrará con Cl@ve (que ya cuenta con más de 24 millones de usuarios) y aprovecha el DNIe 3.0/4.0 (con chip NFC obligatorio desde 2021).

Flujo técnico detallado de inicialización (onboarding con NFC):

- El usuario descarga la app oficial de la Cartera Digital IDUE e inicia la configuración (crea PIN, asocia biometría captada con el móvil, obtiene la «Wallet Unit Attestation» – WUA).

- Para solicitar el PID: la app activa el NFC reader mode del móvil (Android e iOS soportan lector de tarjetas ISO 14443 tipo A/B; el DNIe usa PACE/BAC para acceso seguro al chip).

- El usuario acerca el DNIe físico al móvil. La app lee criptográficamente:

- Datos del chip (MRZ, foto, datos personales, certificados de autenticación).

- Verifica la integridad y autenticidad del chip (firmas, claves de lectura protegidas).

- Autenticación del titular:

- Comparación biométrica: mediante foto del usuario vs. foto conservada en el chip (usando verificación facial certificada según la norma ETSI TS 119 461).

- Posible PIN del DNIe .

- La app envía datos anonimizados o challenge-response al servidor de la FNMT para validación (en teoría relativa a la información del registro civil (fuente auténtica).

- Una vez autenticado (LoA High), el PID Provider genera el PID:

- En ambos formatos: mdoc (ISO 18013-5/CBOR) + SD-JWT VC.

- Incluye atributos obligatorios + opcionales nacionales (domestic namespace eu.europa.ec.eudi.pid.es.1 si aplica).

- Firma con clave del emisor (listada en Trusted Issuer List).

- Emite vía OpenID4VCI (posiblemente batch para privacidad futura).

- El wallet recibe, verifica y activa el PID (WSCA lo almacena de forma segura). El usuario puede ahora usarlo para identificación online/offline en toda la UE.

Retos específicos en España:

- Compatibilidad NFC: El DNIe 4.0 está optimizado, pero requiere que la app gestione correctamente protocolos PACE (Password Authenticated Connection Establishment) y que el móvil tenga interfaz NFC (casi todos los actuales lo tienen). iOS restringe algo más el acceso NFC a apps de terceros, por lo que la app oficial debe estar pre-aprobada por Apple.

- Integración con Cl@ve: La identificación y autenticación en Cl@ve con la Cartera dará lugar seguramente a un nuevo icono de autenticación en la página web de Cl@ve que posiblemente desencadene la apertura de una página con código QR que lea la Cartera y desencadene la autenticación.

- Certificación y escalabilidad: La solución completa (app + obtención del PID) debe superar la auditoría establecida por la norma de certificación de carteras de ENISA, posiblemente mediante el esquema Lince del CCN.

El «Rulebook» del PID marca la primera implementación de una «Declaración Electrónica de Atributos» (contando con que cada tipo de «Declaración Electrónica de Aributos» tiene su propio «Rulebook»). Los «rulebooks» son las reglas de juego de tipo técnico para el PID y para las DEA e indican los tipos de datos necesarios para cada caso de uso..

En España, el uso del interfaz NFC del DNIe posiblemente sea el método más directo y seguro para la inicialización de los datos de identidad de la Cartera, con el aliciente de aprovechar la infraestructura ya existente y convirtiendo el móvil en lector de DNIe criptográficamente seguro. Esto minimizaría la fricción y maximizaría la adopción.

En todo caso, se requiere que la app esté certificada en cuanto a los requisitos de seguridad.