El pasado 17 de noviembre, los socios de la Asociación ISACA (Information System Audit and Control Association) Capítulo de Madrid eligieron en Asamblea ordinaria su Junta Directiva para el periodo 2016-18.

Por unanimidad se aprobó el nombramiento de:

- Presidente: D. Ricardo Barrasa – CISA, CISM

- Vicepresidente: D. Antonio Ramos – CISA, CISM, CRISC

- Secretario: D. José Miguel Cardona Pastor – CISA, CISM, CRISC

- Tesorero: D. Joaquín Castillón – CISA, CGEIT

- Vocal 1º: Relación con los asociados: D. Óscar Martín – CISA, CISM, CGEIT, CRISC

- Vocal 2º: Coordinador de Certificaciones y Formación: D. Vicente Chiva-Carbonell – CISA

- Vocal 3º: Programas: D. Pablo Blanco – CISA, CISM

- Vocal 4º: Relaciones académicas: D. José A. Rubio – CISA, CRISC

- Vocal 5º: Webmaster: D. Israel Hernández – CISA, CISM, CGEIT

- Vocal 6º: Comunicaciones y Marketing: D. Enrique Turrillo – CISA, CISM, CRISC

- Vocal 7º: Director de Investigación: D. Erik de Pablo – CISA, CRISC

En la reunión se aprobaron las cuentas del ejercicio y el Plan de actividades para 2017.

La nueva Junta Directiva se plantea seguir manteniendo una Asociación fuerte y sólida que continúe promoviendo en la sociedad el reconocimiento de los profesionales de auditoría de sistemas, ciberseguridad, gestión de riesgos y gobierno de las tecnologías.

Se va a fomentar el desarrollo de Grupos de Trabajo que ayuden al intercambio de experiencias y a la mejora de las prácticas de auditoría de TI

Las actividades formativas y eventos seguirán recibiendo la atención de los años anteriores en linea con las necesidades del mercado, y como oportunidades de networking.

ISACA Madrid quiere dar las gracias a los miembros de la Junta Directiva 2014-2016, en especial a: Dña. Nuria Domínguez y Dña. María José Carmona.

El Capítulo de Madrid de la Asociación internacional ISACA ( http://www.isacamadrid.es ), es una asociación sin ánimo de lucro con más de 1.100 asociados, profesionales del ámbito de la Seguridad de la Información, lo que supone que sea el colectivo más representativo en esta materia.

El Capítulo realiza actividades de difusión, concienciación y formación, mediante conferencias, congresos anuales, boletines para sus asociados y cursos de formación para contribuir a la misión de ISACA.

ISACA® ( http://www.isaca.org ) ayuda a los profesionales globales a liderar, adaptar y asegurar la confianza en un mundo digital en evolución ofreciendo conocimiento, estándares, relaciones, acreditación y desarrollo de carrera innovadores y de primera clase. Establecida en 1969, ISACA es una asociación global sin ánimo de lucro de140.000 profesionales en 180 países . ISACA también ofrece Cybersecurity Nexus™ (CSX), un recurso integral y global en ciberseguridad, y COBIT®, un marco de negocio para gobernar la tecnología de la empresa.

Adicionalmente, ISACA promueve el avance y certificación de habilidades y conocimientos críticos para el negocio, a través de las certificaciones globalmente respetadas: Certified Information Systems Auditor® (CISA®), Certified Information Security Manager® (CISM®), Certified in the Governance of Enterprise IT® (CGEIT®) y Certified in risk and Information Systems Control™ (CRISC™).

La asociación ISACA tiene más de 200 capítulos en todo el mundo.

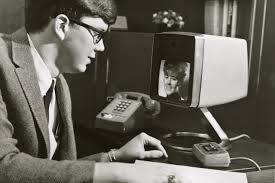

Recientemente se ha publicado la AUTORIZACIÓN DE PROCEDIMIENTOS DE IDENTIFICACIÓN NO PRESENCIAL MEDIANTE VIDEOCONFERENCIA que permite cumplir con los requisitos de la Ley 10/2010, de 28 de abril, de prevención del blanqueo de capitales y de la financiación del terrorismo y del Real Decreto 304/2014, de 5 de mayo, por el que se aprueba el Reglamento de la Ley 10/2010, de 28 de abril, de prevención del blanqueo de capitales y de la financiación del terrorismo.

Recientemente se ha publicado la AUTORIZACIÓN DE PROCEDIMIENTOS DE IDENTIFICACIÓN NO PRESENCIAL MEDIANTE VIDEOCONFERENCIA que permite cumplir con los requisitos de la Ley 10/2010, de 28 de abril, de prevención del blanqueo de capitales y de la financiación del terrorismo y del Real Decreto 304/2014, de 5 de mayo, por el que se aprueba el Reglamento de la Ley 10/2010, de 28 de abril, de prevención del blanqueo de capitales y de la financiación del terrorismo.