La Comisión Europea tiene la irritante costumbre de cambiar de vez en cuando la URL de la página web del artículo 11 de la Directiva 1999/93/CE. Debe pensar que nadie lee la información, y quizá tenga razón. Pero considerando que yo le he dedicado unos 10 artículos al asunto, para mi es un problema revisarlos todos y actualizar los enlaces.

En el momento actual, la web se complementa con información relevante sobre las TSL y sobre la legislación europea de firma electrónica y sobre aspectos de estandarización o normalización.

Además incluye información sobre el Plan de Acción Europeo sobre firmas electrónicas e identificación electrónica y el Estudio sobre interoperabilidad transfronteriza de las firmas electrónicas (CROBIES).

En la página dedicada a España, se incluye la siguiente información:

Spain

-

Information on national voluntary accreditation schemes, including any additional requirements pursuant to Article 3(7):

Spain has no national governmental voluntary accreditation schemes.

Nonetheless, there is a private initiative of a voluntary accreditation scheme managed by the «Asociación Multisectorial de Empresas Españolas de Electrónica y Comunicaciones» (ASIMELEC www.asimelec.es)

The Spanish Law on electronic signatures implements article 3(7) of the Directive. Therefore, Public Administrations may impose additional requirements accordingly.

-

Names and addresses of the national bodies responsible for accreditation and supervision as well as of the bodies referred to in Article 3(4):

– Body responsible for supervision :

Ministry of Industry, Tourism and Commerce. http://www.mityc.es (Spanish/English)

– Accreditation body:

NA

– Certification bodies:

In process of being designated: National Cryptology Centre – National Intelligence Centre. http://www.oc.ccn.cni.es/index_en.html

-

Names and addresses of all accredited national certification service providers:

The certification service providers which have notified (not accredited) their activities in Spain at the present moment are listed in the following URL:

http://www11.mityc.es/prestadores/busquedaPrestadores.jsp (Spanish)

Artículos relacionados:

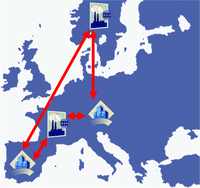

- Interoperabilidad de los Prestadores de Servicios de Certificación

- PSC en la Unión Europea

- Trust-service Status List (TSL)

- Plan de acción sobre la firma electrónica

- Prestadores de Servicios de Certificación

- Stork: Los DNIe de todos los paises serán válidos en el resto, gracias al consorcio Stork en el que participa España

- Stork

- PEPPOL. Simplificación de gestiones transfronterizas

- Esquema de Certificación de Prestadores de Servicios de Certificación (PSC)

- Prestadores de Servicios de Certificación Europeos (Electronic Signatures Directive 1999/93/CE)

- Actualización. Prestadores de Servicios de Certificación en Europa

- Confianza y Seguridad en las Tecnologías de la Información

- Informe sobre la aplicación de la Directiva 1999/93/CE por la que se establece un marco comunitario para la firma electrónica