Aunque este informe es un poco antiguo (2006), señala las tendencias que se han vistos estos 2 últimos años, especialmente en lo que se refiere al uso de la firma electrónica en la contratación pública electrónica

INFORME DE LA COMISIÓN AL PARLAMENTO EUROPEO Y AL CONSEJO

Informe sobre la aplicación de la Directiva 1999/93/CE por la que se establece un marco comunitario para la firma electrónica (Texto pertinente a efectos del EEE)

1. INTRODUCCIÓN

En el presente informe se examina la aplicación de la Directiva 1999/93/CE por la que se establece un marco comunitario para la firma electrónica[1] (en lo sucesivo denominada «la Directiva») de conformidad con el artículo 12 de la misma. El informe se basa parcialmente en los resultados de un estudio independiente (en lo sucesivo denominado «el estudio») llevado a cabo por consultores externos[2] y finalizado en 2003, así como en el resultado de las consultas oficiosas con las partes interesadas[3].

2. LA DIRECTIVA

2.1. Antecedentes

Tras el primer anuncio de una propuesta legislativa referida a las firmas electrónicas efectuado en una Comunicación sobre «El fomento de la seguridad y la confianza en la comunicación electrónica – Hacia un marco europeo para la firma digital y el cifrado» [4] , en 1998 se publicó la propuesta de Directiva propiamente dicha[5]. Varios Estados miembros habían introducido o propuesto ya legislación nacional sobre la firma electrónica, considerándola un requisito previo para el crecimiento del comercio electrónico y una importante necesidad política para garantizar la confianza en las transacciones electrónicas.

Desde la perspectiva de la UE, el hecho de que la legislación nacional impusiera requisitos diferentes amenazaba con retrasar la creación efectiva del mercado interior, especialmente en las áreas que dependían de productos y servicios relacionados con la firma electrónica. Evitar la perturbación del mercado interior en un ámbito considerado crítico para el futuro de las transacciones electrónicas en la economía europea era el objetivo principal de las medidas de armonización propuestas. Uno de los requisitos básicos era aclarar la situación legal de la firma electrónica con el fin de garantizar su validez jurídica, que a menudo se ponía en tela de juicio.

La Directiva fue adoptada por el Parlamento Europeo y el Consejo en diciembre de 1999.

2.2. Aplicación de la Directiva

Los 25 Estados miembros de la UE han aplicado ya los principios generales de la Directiva. Las observaciones que figuran a continuación se basan en un examen completo de los resultados de la consulta y de las medidas de aplicación adoptadas por los Estados miembros, aunque todavía no haya concluido, en el momento de redactar el presente informe, el análisis formal de la legislación por la que se traspone la Directiva.

2.3. Contenido de la Directiva

2.3.1 Propósito y ámbito de aplicación

El objetivo principal de la Directiva es crear un marco comunitario para el uso de la firma electrónica que permita la libre circulación de los productos y servicios de firma electrónica a través de las fronteras y garantice un reconocimiento jurídico básico de este tipo de firma.

Debe subrayarse que la Directiva no aborda cuestiones como la celebración de contratos, su validez u otras obligaciones legales prescritas por la legislación nacional o comunitaria en relación con la forma de los contratos. Tampoco afecta a las normas y limitaciones relativas al uso de documentos previstas en el Derecho nacional o comunitario[6]. Por consiguiente, la Directiva no afecta a las disposiciones nacionales que exigen, por ejemplo, el uso del papel para determinados tipos de contrato. Por añadidura, tampoco excluye la posibilidad de que las partes constitutivas de un sistema cerrado (p. ej., una intranet corporativa, o un proveedor de servicios y sus clientes) negocien sus condiciones específicas de uso de la firma electrónica dentro de dicho sistema.

2.3.2. Distintos tipos de firma electrónica previstos en la Directiva

La Directiva contempla tres formas de firma electrónica. La primera es la más simple, la « firma electrónica » entendida en sentido amplio. Sirve para identificar y autenticar datos. Puede ser tan sencilla como firmar un mensaje de correo electrónico con el nombre de una persona o mediante un código PIN. Para constituir una firma, la autenticación debe referirse a los datos y no utilizarse como método o tecnología para autenticación solamente de entidades .

La segunda forma de firma electrónica definida en la Directiva es la « firma electrónica avanzada ». Este tipo de firma tiene que cumplir los requisitos definidos en su artículo 2, apartado 2. Aunque la Directiva es neutral con respecto a la tecnología, en la práctica esta definición se refiere principalmente a las firmas electrónicas basadas en una infraestructura de clave pública (PKI). Esta tecnología se sirve del cifrado para firmar los datos, lo que exige una clave pública y otra privada.

Existe, por último, una tercera forma de firma electrónica que se menciona en el artículo 5, apartado 1, sin atribuirle una denominación particular, pero que en el presente informe llamaremos «firma electrónica reconocida». Consiste en una firma electrónica avanzada basada en un certificado reconocido y creada mediante un dispositivo seguro de creación de firmas, que debe ajustarse a los requisitos contenidos en los anexos I, II y III.

Por « firmante » se entiende en la Directiva «la persona que está en posesión de un dispositivo de creación de firma y que actúa en su propio nombre o en el de la entidad o persona física o jurídica a la que representa». Aunque la Directiva no explicite que la firma electrónica debe referirse a una persona física, el firmante de una firma electrónica reconocida (artículo 5, apartado 1, de la Directiva) solo puede ser una persona física, ya que este tipo de firma se considera el equivalente de la firma manuscrita[7].

2.3.3. Cuestiones relacionadas con el mercado interior

Para fomentar la aparición del mercado interior de productos y servicios de certificación y garantizar que un proveedor de servicios de certificación (PSC) establecido en un Estado miembro pueda prestar sus servicios en otro, el artículo 3 establece que el acceso al mercado no debe condicionarse a una autorización previa. No obstante, a fin de garantizar que los proveedores de servicios de certificación que expidan certificados reconocidos al público respeten los requisitos que figuran en los anexos, los Estados miembros deben establecer unos sistemas de supervisión adecuados. No se impone ningún requisito obligatorio a dichos sistemas de supervisión. Los Estados miembros han implantado distintos modelos que, por lo que se sabe, funcionan principalmente en su país de origen y no parecen haber creado obstáculos. Sin embargo, el incremento de los servicios de certificación transfronterizos podría verse afectado por las divergencias entre los sistemas de los Estados miembros.

En lo que se refiere a la prestación transfronteriza de servicios de certificación en el mercado interior, no es lícito imponer restricción alguna a los servicios prestados desde otro Estado miembro.

2.3.4 Reconocimiento legal

El artículo 5, apartado 2, establece el principio general del reconocimiento legal de todo tipo de firma electrónica establecida por la Directiva.

Exige que los Estados miembros garanticen la aceptación de que la firma electrónica reconocida (artículo 5, apartado 1) cumple los requisitos legales de la firma manuscrita y es admisible como prueba en los procedimientos judiciales de la misma manera que se admite la firma manuscrita en los documentos tradicionales.

En lo que se refiere al efecto jurídico de la firma electrónica, no existe todavía jurisprudencia representativa que permita evaluar el grado de reconocimiento en la práctica de la firma electrónica.

3. REPERCUSIÓN DE LA DIRECTIVA SOBRE EL MERCADO INTERIOR

3.1. Observaciones generales sobre la relación entre la Directiva y el desarrollo del mercado

Se esperaba que la adopción de la Directiva contribuyera al despegue del mercado de la firma electrónica. Por regla general, no se introduce una legislación para crear demanda en el mercado, y tampoco fue así en el caso de la Directiva. No obstante, se pensaba que, al conferir una mayor seguridad jurídica en relación con el uso de la firma electrónica y de los servicios conexos, podría ofrecer una plataforma de confianza que permitiera el despegue del mercado.

Aunque el estudio centró sus investigaciones en el uso de la firma electrónica avanzada o reconocida, llegando a la conclusión de que su asimilación ha sido muy lenta, también puso de manifiesto la existencia de otras muchas aplicaciones de la firma electrónica que utilizan su forma más simple.

3.2. Mercado de los certificados electrónicos: aplicaciones utilizadas

Las dos aplicaciones de la firma electrónica más difundidas son las relacionadas con los servicios de administración electrónica y de banca personal electrónica. Muchos Estados miembros, así como varios otros países europeos, han puesto en marcha aplicaciones de administración electrónica o tienen previsto hacerlo. Algunas de ellas se basan en el uso de tarjetas de identificación electrónica. Estas tarjetas pueden utilizarse tanto como documentos de identificación como para hacer posible el acceso en línea de los ciudadanos a los servicios públicos. En la mayor parte de los casos, las tarjetas de identificación poseerán las tres funcionalidades: identificación, autenticación y firma.

La otra gran aplicación de la firma electrónica, la banca electrónica personal, está despegando ya en la mayoría de los países de la UE. La mayor parte de los sistemas de autenticación de los servicios de banca electrónica personal se apoyan en contraseñas de un solo uso (OTP) y tokens , lo que representa la forma más simple de firma electrónica con arreglo a la Directiva. Muchas aplicaciones de banca electrónica utilizan solamente estas tecnologías para la autenticación del usuario, pero van en aumento los casos de firma electrónica de transacciones. Para la banca electrónica corporativa (de empresa a empresa) y la liquidación de cuentas entre bancos, es más común el uso de tarjetas inteligentes, que se considera proporcionan un nivel de seguridad más elevado.

Al mismo tiempo, se amplía en varios Estados miembros el abanico de servicios que exigen un nivel de autenticación correspondiente a la forma sencilla de la firma electrónica.

3.3. Evolución de la tecnología

3.3.1. Normalización

El artículo 3, apartado 5, de la Directiva permite a la Comisión determinar y publicar los números de referencia de las «normas que gocen de reconocimiento general»[8] sobre productos de firma electrónica. En consecuencia, debe presumirse que los productos de firma electrónica que se ajustan a estas normas son conformes con lo prescrito en el anexo II, letra f), y en el anexo III.

La Comisión encargó a las organizaciones europeas de normalización la realización de determinados trabajos. Se creó la EESSI (Iniciativa europea de normalización de la firma electrónica, integrada por miembros de CEN/ISSS y del ETSI), que elaboró normas para los productos y servicios de firma electrónica[9].

En julio de 2003, la Comisión publicó una Decisión basada en el artículo 3, apartado 5, de la Directiva[10] que incluye las referencias a normas CEN (CWA) en relación con los requisitos relativos a la creación de firmas electrónicas reconocidas. La validez de las CWA expira a los tres años de su publicación; no obstante, el CEN puede prorrogarla por un nuevo período si resulta necesario.

De conformidad con el artículo 3, apartado 5, la Comisión puede también elaborar y aceptar otras normas para considerar satisfechos los requisitos de la Directiva siempre que puedan considerarse «normas que gozan de reconocimiento general». En general, los requisitos que figuran en los anexos pueden también satisfacerse a través de normas distintas de aquellas a las que se hace referencia en el DO.

Es importante para el mercado que los futuros trabajos de normalización tengan en cuenta la evolución de la tecnología, ya que en el futuro los usuarios llevarán su clave de firma electrónica de un dispositivo a otro en un mundo conectado.

3.3.2. Retos tecnológicos

No es posible dar una respuesta sencilla a la pregunta de por qué el mercado de la firma electrónica no se ha desarrollado más aprisa, pero debe reconocerse que tiene planteados varios retos técnicos. Un problema que a menudo se señala como posible causa de la lenta difusión de las firmas electrónicas avanzadas o reconocidas en Europa es la complejidad de la tecnología PKI. La ventaja de esta tecnología, como a menudo se subraya, es que utiliza el sistema del «tercero de confianza», gracias al cual dos partes que no se conocen pueden fiarse la una de la otra a través de Internet. No obstante, parece que en muchas de las aplicaciones actuales los proveedores de servicios, básicamente por razones de responsabilidad, tienen poco interés en permitir a sus clientes utilizar su dispositivo de autenticación para otros servicios. A ello se debe probablemente que el empleo de diferentes contraseñas de un solo uso (OTP) siga dominando el mercado y de que haya pocos indicios de que esta situación vaya a cambiar en un futuro próximo.

Otros factores que podrían explicar la lentitud de la difusión son la ausencia en la Directiva de disposiciones relativas a criterios para los servicios de verificación de la firma electrónica prestados por los PSC al usuario final, así como de disposiciones relativas al reconocimiento mutuo entre PSC. Dependiendo de los países, existen varias soluciones para validar un certificado, tales como la AC raíz, la AC puente y la lista de situación de confianza. En el marco de las transacciones transfronterizas de administración electrónica, dentro del programa IDA II, la acción sobre autoridad de certificación puente/pasarela[11] ha desembocado en un proyecto piloto de AC puente/pasarela que ha identificado no sólo los problemas tecnológicos, sino también los de tipo jurídico y organizativo.

La falta de interoperabilidad técnica a nivel nacional y transfronterizo constituye otro obstáculo para la aceptación por el mercado de la firma electrónica. Fruto de ella ha sido la generación de multitud de «islas» de aplicaciones de firma electrónica en las que los certificados sólo se pueden usar para una aplicación. La EESSI ha trabajado sobre normas de interoperabilidad comunes, pero la mayoría de los Estados miembros ha especificado normas nacionales para fomentar la interoperabilidad[12].

Actualmente, en el entorno PKI, la tarjeta inteligente es el dispositivo de creación de firmas más utilizado, porque ofrece la posibilidad de almacenar con seguridad la clave privada. Esta tecnología es cara y exige inversiones en infraestructura física (distribución de tarjetas y de lectores de tarjetas, etc.). Existen ya varias alternativas a la tarjeta inteligente que pueden utilizarse para almacenar con seguridad la clave criptográfica.

Otro motivo práctico que puede explicar la renuencia a la implantación de aplicaciones de firma electrónica es la idea de que el archivado de documentos firmados electrónicamente resulta demasiado complejo e inseguro. Las obligaciones legales de conservar los documentos durante períodos incluso superiores a 30 años exigen unas tecnologías y unos procedimientos costosos y engorrosos para garantizar la legibilidad y la verificación a un plazo tan largo.

4. IMPACTO DE LA DIRECTIVA EN OTRAS DISPOSICIONES REGULADORAS

Aun cuando la legislación no pueda crear una demanda de implantación de la PKI, la Comisión sigue considerando que la introducción de la firma electrónica constituye una herramienta importante para el desarrollo de los servicios de la sociedad de la información y para fomentar un comercio electrónico seguro.

En algunas directivas y decisiones recientemente adoptadas se ha introducido la firma electrónica y se ha hecho referencia a la Directiva 1999/93/CE.

4.1. Directiva 2001/115/CE

La Directiva 2001/115/CE[13] reconoce la posibilidad de enviar facturas por vía electrónica. En este caso, la autenticidad del origen de la factura y la integridad de su contenido debe garantizarse, por ejemplo, mediante el uso de firmas electrónicas avanzadas.

La función de la firma electrónica avanzada, con arreglo a esta Directiva, es garantizar la seguridad técnica durante el proceso de transmisión y almacenamiento. En realidad, en la situación convencional con uso de papel no todas las legislaciones nacionales exigen que tales documentos lleven una firma manuscrita, y la Directiva establece que los Estados miembros no deben exigir la firma de las facturas. Por consiguiente, puede decirse que la noción de firma electrónica en este caso alude a un concepto técnico más que jurídico.

4.2. Las nuevas Directivas de contratación pública

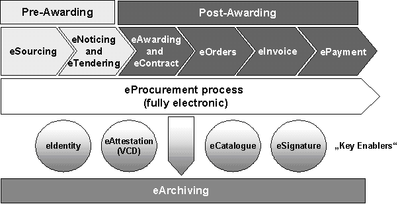

Las nuevas Directivas de contratación pública, que entraron en vigor el 30 de abril de 2004, completan el marco legislativo aplicable al uso de la firma electrónica en la contratación pública[14].

El uso de la firma electrónica resulta fundamental para la creación de sistemas operativos de contratación pública electrónica en la UE. Cabe esperar que este tipo de contratación constituya uno de los principales campos de aplicación de la firma electrónica, y especialmente de sus formas más avanzadas. Viene, además, a ilustrar los retos que hay que superar para promover el uso de la firma electrónica.

Las nuevas Directivas de contratación pública no definen el tipo de firma electrónica que debe utilizarse en las licitaciones electrónicas, dejando el tema en manos de los Estados miembros siempre que se mantenga la coherencia con la legislación nacional por la que se aplique la Directiva 1999/93/CE[15]. Se refleja así la práctica actual en la presentación de ofertas en papel, ya que las Directivas sobre contratación pública de la UE tampoco regulan las modalidades aplicables a la firma y garantía de las ofertas.

El hecho de que los Estados miembros puedan elegir distintos niveles de firma electrónica conlleva el riesgo de que se diseñen soluciones de contratación pública electrónica teniendo en cuenta productos desarrollados a nivel nacional. Podría entonces fragmentarse el mercado de la contratación pública, con la consiguiente erección de barreras al mercado interior de la firma electrónica.

El reto es ahora implantar la firma electrónica en toda Europa para la contratación pública electrónica sin por ello crear obstáculos al comercio transfronterizo.

Las nuevas Directivas se complementan con un plan de acción[16] que establece objetivos y enuncia posibles actuaciones de la Comisión y los Estados miembros entre 2005 y 2007 a fin de garantizar la generalización de la contratación pública electrónica en Europa de aquí a 2010. En él se aboga por una solución operativa para las firmas electrónicas basada en el reconocimiento mutuo y que no debe ser distinta de las utilizadas en otros ámbitos de actividad.

4.3 Decisión de la Comisión sobre documentos electrónicos y digitalizados

La Decisión 2004/563 de la Comisión, que se refiere a los documentos electrónicos y digitalizados, fue adoptada el 7 de julio de 2004[17]. Dicha Decisión modifica el reglamento interno de la Comisión.

La Decisión determina las condiciones de validez de los documentos electrónicos y digitalizados para los fines de la Comisión. Es aplicable a los documentos electrónicos creados o recibidos y conservados por la Comisión, y la firma electrónica se utilizará para certificar la validez de los documentos electrónicos cuando resulte necesario[18].

La Comisión ha redactado las normas en desarrollo de dicha Decisión. En ellas figuran los principios necesarios para la aplicación de la infraestructura técnica de la firma electrónica.

5. CONCLUSIONES

5.1. Aspectos jurídicos

La Directiva ha introducido la seguridad jurídica con respecto a la admisibilidad general de la firma electrónica: la necesidad de reconocimiento jurídico de las firmas electrónicas se ha visto satisfecha por la transposición de la Directiva en la legislación de los Estados miembros.

Ante esta situación, la Comisión considera que los objetivos de la Directiva se han alcanzado en gran medida y que no existe una necesidad palpable de revisarla por el momento.

No obstante, dados los problemas planteados a nivel general por el reconocimiento mutuo de la firma electrónica y la interoperabilidad, la Comisión organizará una serie de reuniones con los Estados miembros y las principales partes interesadas a fin de estudiar, con vistas a la eventual adopción, si procediera, de medidas complementarias, las siguientes cuestiones: diferencias en la transposición de la Directiva, aclaración de determinados artículos de la Directiva, aspectos técnicos y de normalización, y problemas de interoperabilidad. En este contexto, se tendrán presentes los resultados obtenidos de las actividades pertinentes de los servicios de la Comisión.

5.2. Efecto sobre el mercado

El uso de firmas electrónicas reconocidas ha sido muy inferior al esperado y el correspondiente mercado no está aún muy desarrollado. Los usuarios no cuentan en la actualidad con un certificado electrónico único para firmar documentos o transacciones en el entorno digital, de la misma manera que en papel. Por consiguiente, no es posible hacer en este momento una valoración cabal del objetivo de la Directiva en relación con el mercado interior, a saber, la libre circulación de las firmas electrónicas reconocidas.

La principal razón del lento despegue del mercado es de tipo económico: los proveedores de servicios tienen pocos incentivos para desarrollar una firma electrónica multiaplicación y prefieren ofrecer soluciones para sus propios servicios, por ejemplo, las soluciones creadas por el sector bancario. Esta situación ralentiza el proceso de desarrollo de soluciones interoperables. La falta de aplicaciones, tales como soluciones globales en materia de archivado electrónico, podría también frenar el desarrollo de una firma electrónica universal, que precisa de una masa crítica de usuarios y de usos.

No obstante, en el futuro algunas aplicaciones podrían impulsar el crecimiento del mercado. El uso de la firma electrónica en los servicios de administración electrónica ha alcanzado ya cierto volumen y es probable que se convierta en un motor importante en el futuro. La iniciativa i2010[19], cuyo objetivo es favorecer el despliegue y el uso eficiente de las TIC por los sectores público y privado, reconoce el papel estratégico de las aplicaciones de administración electrónica. La necesidad de contar con medios de identificación electrónica seguros para acceder a los servicios públicos y utilizarlos, esencial para los ciudadanos y las empresas, fomentará el uso de la firma electrónica[20]. Aparecerán distintas formas de identificación electrónica, lo cual exigirá cierto grado de interoperabilidad. La Comisión concede una alta prioridad a las iniciativas referidas a la identificación electrónica, a través, por ejemplo, del plan de acción sobre contratación pública electrónica o de la armonización de las características de seguridad de los documentos de viaje, la acción del programa IDABC sobre los aspectos de interoperabilidad de la identificación electrónica para los servicios de administración electrónica paneuropeos, y los programas de tecnologías de la sociedad de la información y eTEN. A nivel interno, la Comisión se propone proseguir el proceso de modernización de su propia administración[21]. Una de las medidas al respecto es la futura implantación de la firma electrónica para reducir la circulación de papel.

La Comisión seguirá fomentando el desarrollo de los servicios y aplicaciones de firma electrónica y mantendrá su seguimiento del mercado. Aparte del apoyo concedido a través de las actividades de administración electrónica, se pondrá especial énfasis en la interoperabilidad y el uso transfronterizo de la firma electrónica. La Comisión fomentará nuevos trabajos de normalización encaminados a promover la interoperabilidad y el uso de todo tipo de tecnologías de firma electrónica reconocida en el mercado interior y preparará un informe sobre la normalización de la firma electrónica en 2006.

[1] Directiva 1999/93/CE del Parlamento Europeo y del Consejo, de 13 de diciembre de 1999, por la que se establece un marco comunitario para la firma electrónica, DO L 13 de 19.1.2000, p.12.

[2] Study on the legal and market aspects of electronic signatures, K.U.L., 2003, http://europa.eu.int/information_society/eeurope/2005/all_about/trust/electronic_sig_report.pdf.

[3] En 2003 la Comisión puso en marcha una consulta oficiosa con todas las partes interesadas para recoger observaciones sobre la aplicación de la Directiva. Las observaciones recibidas han sido tenidas en cuenta en el presente informe.

[4] COM(97) 503 de 8 de octubre de 1997.

[5] DO C 325 de 23.10.1998, p.5.

[6] La eliminación de los obstáculos legales a la celebración de contratos por medios electrónicos está regulada por el artículo 9 de la Directiva de comercio electrónico (Directiva 2000/31/CE, DO L 178, p.1).

[7] La restricción del uso de la firma electrónica avanzada a las personas físicas demuestra que para muchos reguladores la firma electrónica es un mero equivalente electrónico de la firma manuscrita tradicional. Sin embargo, su uso más común es exclusivamente refrendar la autenticidad y la integridad de un mensaje, sin que exista intención de firmar en el sentido tradicional, lo que también ha señalado ICC, por ejemplo, durante la consulta informal.

[8] Este concepto se refiere a los requisitos de puesta al día tecnológica y aceptación por los especialistas, o participación suficiente de ellos en su desarrollo.

[9] La lista de normas elaboradas puede consultarse en las páginas web de la EESSI http://www.ict.etsi.org/EESSI_home.htm .

[10] Decisión de la Comisión, de 14 de julio de 2003, relativa a la publicación de los números de referencia de las normas que gozan de reconocimiento general para productos de firma electrónica, de conformidad con lo dispuesto en la Directiva 1999/93/CE del Parlamento Europeo y del Consejo, DO L 175 de 15.7.2003, p.45.

[11] Acción BGCA del programa IDA II: http://europa.eu.int/idabc/en/document/2318/556.

[12] Por ejemplo, las especificaciones alemanas ISIS-MTT se proponen crear interoperabilidad técnica entre los productos de firma electrónica.

[13] Directiva 2001/115/CE del Consejo, de 20 de diciembre de 2001, por la que se modifica la Directiva 77/388/CEE con objeto de simplificar, modernizar y armonizar las condiciones impuestas a la facturación en relación con el impuesto sobre el valor añadido, DO L 15 de 17.1.2002, p. 24.

[14] Directiva 2004/17/CE del Parlamento Europeo y del Consejo, de 31 de marzo de 2004, sobre la coordinación de los procedimientos de adjudicación de contratos en los sectores del agua, de la energía, de los transportes y de los servicios postales, DO L 134 de 30.4.2004, p.1 y Directiva 2004/18/CE del Parlamento Europeo y del Consejo, de 31 de marzo de 2004, sobre coordinación de los procedimientos de adjudicación de los contratos públicos de obras, de suministro y de servicios, DO L 134 de 30.4.2004, p.114.

[15] Véase el anexo X de la Directiva de contratación pública, 2004/18.

[16] Comunicación de la Comisión al Consejo, al Parlamento Europeo, al Comité Económico y Social Europeo y al Comité de las Regiones – Plan de acción para la aplicación del marco jurídico de la contratación pública electrónica, 14.10.2004.

[17] Decisión de la Comisión, de 7 de julio de 2004, por la que se modifica su Reglamento interno, DO L 251 de 27.7.2004, p. 9.

[18] También puede aplicarse, previo acuerdo, a los organismos o entidades responsables de la aplicación de determinadas políticas comunitarias y a las administraciones nacionales cuando en un procedimiento intervengan la Comisión y estas otras entidades.

[19] COM(2005) 229 final.

[20] Véase también la declaración ministerial aprobada por unanimidad en Manchester con motivo de la conferencia ministerial sobre administración electrónica «Transforming Public Services», 24/11/05.

[21] “e-Commission 2006-2010: enabling efficiency and transparency” – marco estratégico – C/2005/44 73.