En la sección Noticias de la web de la Autoridad de Certificación de la Comunidad Valenciana (ACCV) se incluye un interesante artículo que reproduzco aquí.

El pasado mes de mayo el Ministerio de Presidencia publicó en el Boletín Oficial del Estado dos Reales Decretos que eliminan la obligación de aportar fotocopias del DNI y de los certificados de empadronamiento en los trámites de la Administración General del Estado en los que hasta ahora se exigían, con el objeto de dejar constancia de los datos personales y de residencia y evitar así posibles errores o fraudes.

En la nueva normativa se establece que la comprobación de los datos es responsabilidad del Órgano que instruye el procedimiento, mediante datos de identificación que ya obren en sus archivos, bases de datos u otros fondos documentales. En aquellos procedimientos cuya identificación de modo fehaciente sea imprescindible para su tramitación, se solicitará el consentimiento del interesado para que el órgano instructor consulte los datos en la fuente mediante un Sistema de Verificación de Datos de Identidad y/o de Residencia, respectivamente.

Con este cambio en el procedimiento, los datos de los ciudadanos que se obtienen son los mismos y se utilizan para la misma función administrativa que en el procedimiento tradicional. Sin embargo se reduce la documentación a aportar en papel y ésta se obtiene de forma más ágil y fiable ya que los datos se obtienen directamente de la fuente que los produce, simplificándose notablemente los trámites de los ciudadanos con la Administración Pública.

Para que la entrada en vigor de los decretos mencionados sea efectiva, el Ministerio de Administraciones Pública (MAP) está desarrollando el Sistema de Verificación de Datos de Identidad y/o de Residencia al que se hace referencia en los mismos. Se trata de una aplicación capaz de realizar la validación de los datos de residencia de un ciudadano sin necesidad de presentar su certificado de empadronamiento o bien validar los datos asociados a un determinado número de DNI.

El sistema en desarrollo pretende dar cobertura a todos los organismos gestores de la Administración susceptibles de proporcionar algún tipo de trámite administrativo a los ciudadanos y al mismo tiempo, ser lo suficientemente flexible como para ser utilizado en el ámbito de cada Ministerio, Organismo, Comunidad Autónoma y Ente Local.

El objetivo es que el sistema permita verificar los datos por los funcionarios de las unidades gestoras de cualquier Administración Pública autorizados a tal efecto o de forma automatizada por las aplicaciones que sean adaptadas para incluir dicha consulta. Para ello se ha estructurado en dos módulos de verificación de los datos de identidad y de verificación de los datos de residencia respectivamente y se han planteado dos alternativas para realizar la comprobación.

La primera opción es la verificación web de los datos. En este caso el MAP facilitará un interfaz WEB accesible a través de un navegador, donde a partir de un conjunto de datos de entrada de un determinado ciudadano, un funcionario autorizado podrá obtener la verificación de los datos.

El funcionario deberá disponer de un certificado digital de usuario reconocido para identificarse ante el sistema de forma segura y para firmar la solicitud de verificación. El sistema deberá verificar que el certificado del usuario no ha sido revocado y comprobar que el usuario tiene autorización para realizar la consulta de la información.

En primer lugar el sistema comprobará la validez del certificado a través de la Plataforma de Validación del MAP. Una vez verificada la identidad del funcionario y su autorización, se procederá a verificar los datos de identidad del ciudadano objeto de la consulta, a través de una petición firmada electrónicamente.

En función del dato a validar el sistema creado se conectará:

Una vez recibida la respuesta con los datos de verificación del ciudadano, ésta será transmitida vía telemática para ser visualizada por el funcionario en su interfaz web.

La segunda opción posible es realizar una Consulta Automatizada de datos del ciudadano a través de un WebService que proporcionará el sistema, y al que se invocará desde la correspondiente aplicación de la unidad gestora mediante una petición firmada por el certificado de la aplicación. La petición contendrá la identificación del ciudadano objeto de la consulta, y será enviada a través de una transmisión telemática de datos entre los correspondientes sistemas.

De forma análoga al módulo anterior, el sistema autorizará la consulta en caso de que el certificado de la aplicación que ha firmado la petición tenga el permiso correspondiente, y a continuación, el sistema solicitará la información de verificación de datos de identidad y/o residencia del ciudadano objeto de la consulta, a través de una petición firmada electrónicamente al servicio proporcionado por la Dirección General de la Policía y de la Guardia Civil o al Instituto Nacional de Estadística.

Una vez recibida la respuesta con los datos de verificación, ésta será transmitida vía telemática a la aplicación a través de una transmisión de datos entre sistemas.

Tanto si la verificación es a través del interfaz web como si se trata de una consulta automatizada de datos, la información transmitida tiene su integridad y confidencialidad garantizada jurídicamente ya que, en ambos casos se realiza el registro de todas las operaciones, con firma electrónica y sellado de tiempo, a través del Módulo de Trazabilidad de Información y Auditoría del sistema.

La ACCV está colaborando con el Ministerio de Administraciones Públicas en la prestación de distintos servicios, tanto en las iniciativas de validación de certificados reconocidos a través de la Plataforma de Validación de Certificados como en el Sistema de Validación de Datos. En concreto, la ACCV ha desarrollado un frontal web que actuará como interfaz en la Comunitat Valenciana para la validación de los datos de identidad y de padrón y ofrecerá los servicios de verificación de datos que facilita el MAP a las Administraciones Públicas valencianas. Estos servicios, cuyo soporte informático y de comunicaciones ya está desarrollado, estarán disponibles para las Administraciones valencianas a través de la ACCV, tan pronto se autorice por parte de los organismos correspondientes de la Administración General del Estado.

Desde la ACCV se considera que los nuevos servicios, en colaboración con el MAP, son de gran interés para los Ciudadanos, Administraciones Públicas, Universidades, Empresas y Colegios Profesionales. Por una parte ofrece la posibilidad de validar a través de sus sistemas cualquier certificado reconocido por el MAP (más información en http://www.dnielectronico.es/seccion_aapp/platform.html) y por otra, la comprobación de los datos del padrón y de D.N.I en las fuentes de las entidades competentes. Todas estas iniciativas fomentan la universalización en el uso de los certificados digitales, la interoperabilidad entre administraciones públicas y trámites administrativos más eficientes.

El Centro Criptológico Nacional (CCN), dependiente del Centro Nacional de Inteligencia (CNI) es el Organismo responsable de coordinar la acción de los diferentes organismos de la Administración que utilicen medios o procedimientos de cifra, garantizar la seguridad de las tecnologías de la información en ese ámbito, informar sobre la adquisición coordinada del material criptológico y formar al personal de la Administración especialista en este campo.

El Centro Criptológico Nacional (CCN), dependiente del Centro Nacional de Inteligencia (CNI) es el Organismo responsable de coordinar la acción de los diferentes organismos de la Administración que utilicen medios o procedimientos de cifra, garantizar la seguridad de las tecnologías de la información en ese ámbito, informar sobre la adquisición coordinada del material criptológico y formar al personal de la Administración especialista en este campo. La verdad es que poder contar con algo tan sencillo de llevar como un anillo parece la única opción capaz de mejorar la facilidad de uso de las tarjetas de crédito.

La verdad es que poder contar con algo tan sencillo de llevar como un anillo parece la única opción capaz de mejorar la facilidad de uso de las tarjetas de crédito. El coste del i-Button, de 1,4 dólares por unidad (en pequeñas cantidades) podría ser un elemento en contra, pero teniendo en cuenta que ya se considera al i-Button una alternativa al RFID, incluso en coste, parece que por ese lado también aparecen ventajas.

El coste del i-Button, de 1,4 dólares por unidad (en pequeñas cantidades) podría ser un elemento en contra, pero teniendo en cuenta que ya se considera al i-Button una alternativa al RFID, incluso en coste, parece que por ese lado también aparecen ventajas.

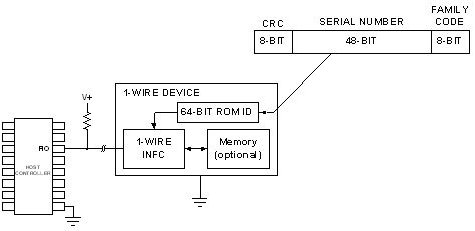

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.