Mensaje para directivos y responsables de seguridad.

- Evite que los empleados se lleven ficheros y documentos de la empresa sin su consentimiento.

- Publique y haga cumplir sus políticas de gestión de la información.

Hay normas como la LOPD (Ley Orgánica 15/1999, de 13 de diciembre, de Protección de Datos de Carácter Personal) que imponen ciertas obligaciones a las empresas respecto a las medidas de seguridad que deben seguir.

Lo que pretende esa norma es proteger los datos de las personas, que pueden verse sometidos al abuso de un tratamiento indiscriminado en manos de empresas de marketing y publicidad, especialmente con las posibilidades de tratamiento masivo que dan los ordenadores. Sin embargo, las medidas de seguridad que impone su Reglamento (de momento el Reglamento de la anterior LORTAD, aunque se espera la próxima publicación del Reglamento específico de la LOPD) son de gran utilidad para proteger otros tipos de información.

Uno de los riesgos que han aparecido recientemente es el de los dispositivos de almacenamiento (como memorias y discos duros) que son utilizables mediante puertos USB. Y puesto que prácticamente todos los ordenadores tienen puertos USB, la información de la empresa (tanto la que está en el disco local del ordenador como la que está en los servidores de ficheros y en la intranet) corre el riesgo de acabar en uno de esos dispositivos.

Uno de los riesgos que han aparecido recientemente es el de los dispositivos de almacenamiento (como memorias y discos duros) que son utilizables mediante puertos USB. Y puesto que prácticamente todos los ordenadores tienen puertos USB, la información de la empresa (tanto la que está en el disco local del ordenador como la que está en los servidores de ficheros y en la intranet) corre el riesgo de acabar en uno de esos dispositivos.

La empresa Securewave, cuyos productos distribuye mi empresa Albalia Interactiva ha creado diferentes aplicaciones de seguridad, de las que la más interesante, para atajar el problema que he descrito, es Sancturay Device Control.

Sancturay Device Control es una aplicación ligera que se instala en cada ordenador de la organización y controla los diferentes dispositivos que se le conectan y la información que entra y sale por ellos.

Se gestiona centralizadamente en entornos de red Microsoft que dispongan de Active Directory y permite dar permisos de acceso a periféricos (CD, DVD, Floppy, memory sticks ..) relacionados con grupos de usuarios o de máquinas.

Estos permisos de acceso pueden ser del tipo escritura, lectura o temporales, e incluso en relación con la cantidad máxima de información que se puede insertar o extraer de ellos diariamente. Para usuarios cuyo perfil deba permitir que no se impongan limitaciones, el sistema permite controlar la natiraleza exacta de los ficheros que entran y salen de los dispositivos.

Esta herramienta, de muy bajo coste unitario por licencia (menos de 100 euros, aunque depende del número de unidades adquiridas en una determinada instalación) es una ayuda esencial para poder dar cumplimiento a algunas de las obligaciones de la LOPD que eran muy difíciles de satisfacer hasta fechas recientes.

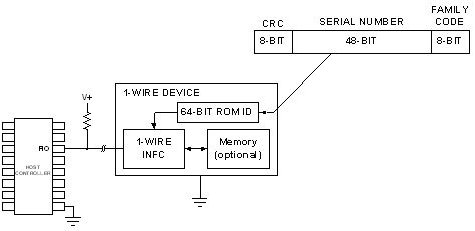

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.