Hace unos días escribí un post sobre la intervención del Ministro de Administraciones Públicas en el Observatorio del Notariado para la sociedad de la información.

En el evento hice un comentario sobre las dificultades que existen para entender algunos de los conceptos criptográficos (como la importancia de protección de la clave privada) y el reto de las Administraciones Públicas en hacer que los conceptos asociados al DNI Electrónico y a la Firma Electrónica lleguen al gran público de la forma más intuitiva posible, aun sabiendo que muchos aspectos del uso de la firma electrónica se parecen poco a los que conocemos de la firma manuscrita u ológrafa.

Puse como ejemplo el importante acto que supuso, el 4 de septiembre de 1988 la firma conjunta de un Comunicado sobre el Comercio Electrónico del Primer Ministro Irlandés (Taoiseach) Bertie Ahern y el Presidente de los Estados Unidos Bill Clinton. Por limitaciones de los desarrollos legislativos de ambos estados en lo referido al reconocimiento legal con valor de presunción de la Firma Electrónica en el momento de esta firma, no se pudo firmar un Tratado Internacional, lo que hubiera sido, si cabe, más impactante.

El acto fue importante, y la mera notoriedad del acto (como los contratos celebrados «ad solemnitatem«) hubiera supuesto plena eficacia probatoria. Sin embargo, el protocolo oficial dejó en entredicho los planeamientos que probablemente les hicieron sus asesores a ambos mandatarios, ya que al finalizar la firma, los dos dignatarios intercambiaron protocolariamente los instrumentos utilizados para firmar.

El acto fue importante, y la mera notoriedad del acto (como los contratos celebrados «ad solemnitatem«) hubiera supuesto plena eficacia probatoria. Sin embargo, el protocolo oficial dejó en entredicho los planeamientos que probablemente les hicieron sus asesores a ambos mandatarios, ya que al finalizar la firma, los dos dignatarios intercambiaron protocolariamente los instrumentos utilizados para firmar.

Si el documento se hubiera firmado en papel y el intercambio hubiera sido de plumas estilográficas, la foto final hubiera sido una de tantas. Pero puesto que las firmas fueron firmas electrónicas y los instrumentos tarjetas inteligentes (smartcards), la foto (la que se ve a la izquierda) fue muy especial.

Hay que recordar que la tarjeta chip contiene la clave privada que constituye la capacidad criptográfica de firmar del titular, y cederla a otro implica ceder buena parte de la capacidad de firmar,con plena atribución de lo firmado a quien aparece como firmante. Afortunadamente, es necesario, además la clave secreta, por lo que seguramente ninguno de los dos mandatarios pudo suplantar al otro pese a tener su tarjeta chip.

La foto es bonita, pero desde el punto de vista de un «purista» de la firma electrónica, transmite un concepto peligroso: «las tarjetas se pueden ceder a otras personas y no pasa nada«.

No es cierto. Hay que evitar que nadie más que nosotros tenga acceso a nuestra tarjeta chip (a nuestro DNI), entre otras cosas porque no es muy difícil obtener las claves de múltipes formas. Ya no debemos dejar el DNI de prenda cuando reservemos una taquilla, o una cancha de tenis, o nos quedemos sin dinero al echar gasolina.

Técnicamente, el acto político no tuvo apenas impacto criptográfico. Al finalizar, probablemente se revocaron ambos certificados y posiblemente no había más oportunidades de usar las tarjetas chip ya que en 1998 el número de lectores de tarjeta chip (chipeteras) era mínimo.

Pero la tentación política de llevar a cabo firmas electrónicas en determinados actos públicos para impulsar la adopción del DNI electrónico, que es loable, deberá tener en cuenta que, casi 10 años depués de la firma de la foto, ya no se puede disculpar el «compromiso de las claves» al que equivale la cesión o intercambio de tarjetas chip.

Pero la tentación política de llevar a cabo firmas electrónicas en determinados actos públicos para impulsar la adopción del DNI electrónico, que es loable, deberá tener en cuenta que, casi 10 años depués de la firma de la foto, ya no se puede disculpar el «compromiso de las claves» al que equivale la cesión o intercambio de tarjetas chip.

Me acordado de esta anécdota al ver en la Revista «Escritura Pública» (número 36, mayo-junio de 2006) que edita el Consejo General del Notariado una referencia a la reunión con el ministro y a mi intervención, aunque no se ha transcrito con precisión. Lo que si agradezco es la foto que incluyen, en la que me sacan muy favorecido (la incluyo).

Mi pretensión era que no se minimizara la dificultad del uso del DNI electrónico y que en su adopción en las Administraciones Públicas, junto con la facilidad de uso se primara la adopción de mensajes de seguridad. Como en toda innovación que acaba permeabilizando a toda la sociedad, todavía no sabemos como intentarán sacar partido de ella los delincuentes en el futuro, pero podemos tener la certeza de que los intentos de ataque de «ingeniería social» (o «picaresca«, término que prefiero), superarán a las búsquedas de vulnerabilidades tecnológicas.

La documentación de este POST ha sido un poco complicada, porque yo recordaba unas imágenes de la firma de Ahern y Clinton vistas en televisión, de la época en la que yo estaba en FESTE (la Fundación para el Estudio de la Seguridad de las Telecomunicaciones). Suponia que un evento tan importante estaría bien documentado, pero la verdad es que en Internet existe una extraña mezcla de preservación y olvido.

Así que voy a incluir una lista de las referencias más interesantes que he utilizado, mencionado en primer lugar la de Ugo Bechini en su artículo Quando la smart card diventa un souvenir y que ya se hacía en el 2001 reflexiones semejantes a estas.

En los siguientes enlaces hay algunas fotos del evento, llevado a cabo en la factoría de Gateway, con ordenadores portátiles de esta marca ensamblados en Irlanda, con tarjetas cuyo fabricante no he identificado aún y con software de Baltimore, empresa irlandesa que en aquel momento lideraba el mercado del software de PKI y que ha desaparecido tras la crisis de las punto com.

El album fotográfico del dia 4 de septiembre de 1988 es cortesía de la Casa Blanca.

Historia de Baltimore.

Página de Notas del Dr. John Cosgrave, matemático irlandés que preparó una conferencia sobre matemáticas, números primos y algoritmo RSA con ocasión de la firma electrónica del documento.

Seguimiento del dia 4 de septiembre por la CNN (los enlaces a los videos no funcionan)

La idea desarrollada por Fischer International Systems Corporation y Smartdisk parecía tan buena que incluso se produjo un

La idea desarrollada por Fischer International Systems Corporation y Smartdisk parecía tan buena que incluso se produjo un  Se argumentaba, entre sus ventajas:

Se argumentaba, entre sus ventajas: El acto fue importante, y la mera notoriedad del acto (como los contratos celebrados «ad solemnitatem«) hubiera supuesto plena eficacia probatoria. Sin embargo, el protocolo oficial dejó en entredicho los planeamientos que probablemente les hicieron sus asesores a ambos mandatarios, ya que al finalizar la firma, los dos dignatarios intercambiaron protocolariamente los instrumentos utilizados para firmar.

El acto fue importante, y la mera notoriedad del acto (como los contratos celebrados «ad solemnitatem«) hubiera supuesto plena eficacia probatoria. Sin embargo, el protocolo oficial dejó en entredicho los planeamientos que probablemente les hicieron sus asesores a ambos mandatarios, ya que al finalizar la firma, los dos dignatarios intercambiaron protocolariamente los instrumentos utilizados para firmar. Pero la tentación política de llevar a cabo firmas electrónicas en determinados actos públicos para impulsar la adopción del DNI electrónico, que es loable, deberá tener en cuenta que, casi 10 años depués de la firma de la foto, ya no se puede disculpar el «compromiso de las claves» al que equivale la cesión o intercambio de tarjetas chip.

Pero la tentación política de llevar a cabo firmas electrónicas en determinados actos públicos para impulsar la adopción del DNI electrónico, que es loable, deberá tener en cuenta que, casi 10 años depués de la firma de la foto, ya no se puede disculpar el «compromiso de las claves» al que equivale la cesión o intercambio de tarjetas chip.

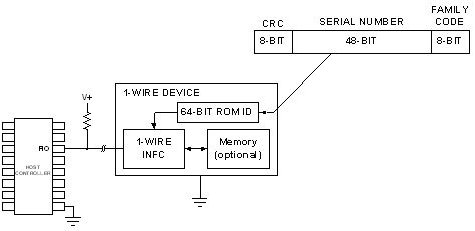

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.