Uno de los desarrollos más importantes de este año en relación con la firma electrónica es el DNI electrónico.

El recientemente publicado (en el BOE de 24 de Diciembre de 2005) Real Decreto 1553/2005 recoge la regulación de la expedición del documento nacional de identidad así como de sus certificados de firma electrónica.

Es una estimable recopilación de normativa dispersa, alguna preconstitucional, que permitirá la generalización del uso de la firma electrónica en España, el desarrollo de nuevos servicios, algunos inimaginables, y la aparición de nuevos métodos de engaño y picaresca por las nuevas posibilidades que muchas personas mayores no percibirán, y los delincuentes sí.

Me he entretenido un poco en seleccionar los aspectos más relevantes de la norma en lo que se refiere al uso electrónico del DNI, añadiendo algunos comentarios sobre lo que me parecen fallos y aciertos.

Lo transcribo:

Artículo 1 “Naturaleza y funciones.”

…

4. Igualmente, el Documento Nacional de Identidad permite a los españoles mayores de edad y que gocen de plena capacidad de obrar la identificación electrónica de su titular, así como realizar la firma electrónica de documentos, en los términos previstos en la Ley 59/2003, de 19 de diciembre, de firma electrónica.

5. La firma electrónica realizada a través del Documento Nacional de Identidad tendrá respecto de los datos consignados en forma electrónica el mismo valor que la firma manuscrita en relación con los consignados en papel.

(esto implica que son certificados cualificados)

Artículo 3. «Órgano competente para la expedición y gestión».

…

2. El ejercicio de las competencias a que se refiere el apartado anterior, incluida la emisión de los certificados de firma electrónica reconocidos, será realizado por la Dirección General de la Policía, a quien corresponderá también la custodia y responsabilidad de los archivos y ficheros, automatizados o no, relacionados con el Documento Nacional de Identidad. A tal efecto, la Dirección General de la Policía quedará sometida a las obligaciones impuestas al responsable del fichero por la Ley Orgánica 15/1999, de 13 de septiembre, de Protección de Datos de Carácter Personal.

Artículo 6. «Validez.»

…

3. No obstante lo dispuesto en este artículo, en cuanto a la validez de la utilidad informática prevista en el artículo 1.4 se estará a lo que específicamente se establece al respecto en el artículo 12 de este Real Decreto.

Artículo 9. «Entrega del Documento Nacional de Identidad.»

…

2. La activación de la utilidad informática a que se refiere el artículo 1.4, que tendrá carácter voluntario, se llevará a cabo mediante una clave personal secreta, que el titular del Documento Nacional de Identidad podrá introducir reservadamente en el sistema.

…

(MUY IMPORTANTE. En tanto no haya experiencia sobre los tipos de fraude a que dé lugar el DNI por parte de la picaresca, es recomendable que las personas mayores y todas aquellas que no saben que es la firma electrónica soliciten que el DNI se expida con los certificados revocados, es decir, con la «utilidad informática» desactivada)

Artículo 10 “Características de la tarjeta soporte.”

1. El material, formato y diseño de la tarjeta soporte del Documento Nacional de Identidad se determinará por el Ministerio del Interior, teniendo en cuenta en su elaboración la utilización de procedimientos y productos conducentes a la consecución de condiciones de calidad e inalterabilidad y máximas garantías para impedir su falsificación. Llevará incorporado un chip electrónico al objeto de posibilitar la utilidad informática a que se refiere el artículo 1.4 de este Real Decreto.

Artículo 11. “Contenido”

1. El Documento Nacional de Identidad recogerá gráficamente los siguientes datos de su titular:

En el anverso:

- Apellidos y nombre.

- Fecha de nacimiento.

- Sexo.

- Nacionalidad.

- Número personal del Documento Nacional de Identidad y carácter de verificación correspondiente al Número de Identificación Fiscal.

- Fotografía.

- Firma.

En el reverso:

- Lugar de nacimiento.

- Provincia-Nación.

- Nombre de los padres.

- Domicilio.

Lugar de domicilio.

- Provincia.

- Nación.

- Caracteres OCR-B de lectura mecánica.

Los datos de filiación se reflejarán en los mismos términos en que consten en la certificación a la que se alude en el artículo 5.1.a) de este Real Decreto, excepto en el campo de caracteres OCR-B de lectura mecánica, en que por aplicación de acuerdos o convenios internacionales la transcripción literal de aquellos datos impida o dificulte la lectura mecánica y finalidad de aquellos caracteres.

2. Igualmente constarán los siguientes datos referentes al propio Documento y a la tarjeta soporte:

- Fecha de caducidad

- Número de soporte.

3. Los textos fijos se expresarán en castellano y los expedidos en territorio de aquellas Comunidades Autónomas que tengan otra lengua oficial, serán también expresados en esta.

(Llama la atención que en pleno 2006 la norma del DNI no defina que al menos el número de DNI irá codificado en Braille, para que los ciegos puedan al menos distinguir su DNI del de otra persona)

4. El chip incorporado a la tarjeta soporte contendrá:

- Datos de filiación del titular.

- Imagen digitalizada de la fotografía.

- Imagen digitalizada de la firma manuscrita.

- Plantilla de la impresión dactilar del dedo índice de la mano derecha o, en su caso, del que corresponda según lo indicado en el artículo 5.3 de este Real Decreto.

- Certificados reconocidos de autenticación y de firma, y certificado electrónico de la autoridad emisora, que contendrán sus respectivos períodos de validez.

- Claves privadas necesarias para la activación de los certificados mencionados anteriormente.

Artículo 12. “Validez de los certificados electrónicos”

1. Con independencia de lo que establece el artículo 6.1 sobre la validez del Documento Nacional de Identidad, los certificados electrónicos reconocidos incorporados al mismo tendrán un período de vigencia de treinta meses.

A la extinción de la vigencia del certificado electrónico, podrá solicitarse la expedición de nuevos certificados reconocidos, manteniendo la misma tarjeta del Documento Nacional de Identidad mientras dicho Documento continúe vigente. Para la solicitud de un nuevo certificado deberá mediar la presencia física del titular en la forma y con los requisitos que se determinen por el Ministerio del Interior, de acuerdo con lo previsto en la Ley 59/2003, de 19 de diciembre.

2. El cumplimiento del período establecido en el apartado anterior implicará la inclusión de los certificados en la lista de certificados revocados que será mantenida por la Dirección General de la Policía, bien directamente o a través de las entidades a las que encomiende su gestión.

3. La pérdida de validez del Documento Nacional de Identidad llevará aparejada la pérdida de validez de los certificados reconocidos incorporados al mismo. La renovación del Documento Nacional de Identidad o la expedición de duplicados del mismo implicará, a su vez, la expedición de nuevos certificados electrónicos.

4. También serán causas de extinción de la vigencia del certificado reconocido las establecidas en la Ley 59/2003, de 19 de diciembre, que resulten de aplicación, y, entre otras, el fallecimiento del titular del Documento Nacional de Identidad electrónico.

5. En los supuestos previstos en el artículo 8.1 de este Real Decreto, el titular deberá comunicar inmediatamente tales hechos a la Dirección General de la Policía por los procedimientos y medios que al efecto habilite la misma, al objeto de su revocación.

(MUY IMPORTANTE. Así como en el artículo 13 indica que la declaración de practicas de certificación estará disponible al público de manera permanente y fácilmente accesible en la página de Internet del Ministerio del Interior, nada dice en el 12 acerca de la disponibilidad y accesibilidad de la lista de certificados revocados)

Artículo 13. «Declaración de Prácticas y Políticas de Certificación.»

De acuerdo y en cumplimiento del artículo 19 de la Ley 59/2003, de 19 de diciembre, el Ministerio del Interior formulará una Declaración de Prácticas y Políticas de Certificación. Dicha Declaración de Prácticas y Políticas de Certificación estará disponible al público de manera permanente y fácilmente accesible en la página de Internet del Ministerio del Interior.

Disposición adicional cuarta. «Remisión de información por vía telemática.»

1. La documentación requerida para la expedición del Documento Nacional de Identidad en el artículo 5.1 de este Real Decreto no será exigible cuando sea posible remitir ésta desde los órganos competentes por medios telemáticos a la Dirección General de la Policía, de conformidad con lo que se establezca mediante Convenio.

2. En estos casos, por orden del Ministro del Interior se establecerá el régimen de aportación de dichos documentos.

Disposición transitoria única. «Validez de los Documentos Nacionales de Identidad expedidos o renovados de conformidad con la normativa anterior a este Real Decreto y proceso de sustitución.»

…

2. La Dirección General de la Policía programará y organizará, temporal y territorialmente el proceso de sustitución de las tarjetas soporte del Documento Nacional de Identidad emitidas con anterioridad a la entrada en vigor de este Real Decreto por el nuevo Documento Nacional de Identidad, pudiendo establecerse por razones de interés público programaciones especiales para determinados colectivos.

3. Sólo se podrá solicitar la expedición del nuevo Documento Nacional de Identidad en el marco de laprogramación a que se hace referencia en el apartado anterior.

(NO VALE ir a renovar el DNI cuando queramos para obtener el nuevo. Hay que leer la letra pequeña de la «programación»)

Disposición final segunda. «Desarrollo.»

1. El Ministerio del Interior adoptará las disposiciones necesarias para dar cumplimiento a lo previsto en la Ley Orgánica 15/1999, de 13 de diciembre, en materia de creación y modificación de ficheros de titularidad pública.

2. Se habilita a los Ministros del Interior, de Justicia, de Economía y Hacienda, de Industria, Turismo y Comercio y de Administraciones Públicas para que dicten, en el ámbito de sus respectivas competencias, cuantas disposiciones sean necesarias

Disposición final tercera. «Tasas.»

El Gobierno promoverá la norma legal de rango adecuado para la adecuación de la tasa que haya de percibirse por la expedición del Documento Nacional de Identidad, de acuerdo con su coste y en consideración a los beneficios que proporciona a la comunidad.

(¿Si no se define tasa para la consulta de la validez de los certificados, puede deducirse que la consulta será gratuita?)

Disposición final cuarta. «Entrada en vigor.»

El presente Real Decreto entrará en vigor el día siguiente al de su publicación en el «Boletín Oficial del Estado», excepto lo relativo al artículo 1.4 que entrará en vigor cuando lo haga el nuevo formato y diseño del Documento Nacional de Identidad.

(es decir, que no se sabe cuando estarán los certificados o el chip: «sine die»)

Hay más aspectos curiosos e interesantes, y otros que suponen incógnitas sin resolver, y que pueden llegar a ser preocupantes si no se resuelven de forma correcta. Seguiremos informando.

La idea desarrollada por Fischer International Systems Corporation y Smartdisk parecía tan buena que incluso se produjo un

La idea desarrollada por Fischer International Systems Corporation y Smartdisk parecía tan buena que incluso se produjo un  Se argumentaba, entre sus ventajas:

Se argumentaba, entre sus ventajas: La verdad es que poder contar con algo tan sencillo de llevar como un anillo parece la única opción capaz de mejorar la facilidad de uso de las tarjetas de crédito.

La verdad es que poder contar con algo tan sencillo de llevar como un anillo parece la única opción capaz de mejorar la facilidad de uso de las tarjetas de crédito. El coste del i-Button, de 1,4 dólares por unidad (en pequeñas cantidades) podría ser un elemento en contra, pero teniendo en cuenta que ya se considera al i-Button una alternativa al RFID, incluso en coste, parece que por ese lado también aparecen ventajas.

El coste del i-Button, de 1,4 dólares por unidad (en pequeñas cantidades) podría ser un elemento en contra, pero teniendo en cuenta que ya se considera al i-Button una alternativa al RFID, incluso en coste, parece que por ese lado también aparecen ventajas.

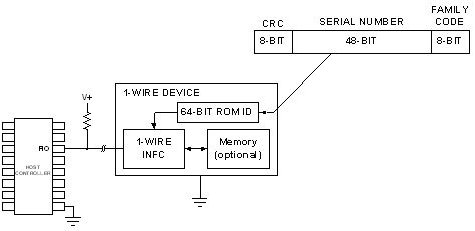

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java.

Una interesante alternativa al RFID son los dispositivos de «1-hilo» o «1-wire». Es decir, dispositivos que funcionan por contacto pero uno solo, sin requerir alimentación ni hilo de masa. Estos dispositivos también disponen de diferentes variantes y pueden ser criptográficos o incluir una máquina virtual Java. Necesitábamos un lector de tarjeta chip que se pudiera acoplar a un teléfono TSM-500 (equivalente al XDA II, al iMate Pocket PC o al Qtek 2020), o bien por la conexión del Craddle (la cuna de sincronización, existente en prácticamente todas las PDA y agendas con software Windows Pocket PC), o bien por la conexión SDIO (destinada originalmente para tarjetas de ampliación de memoria). Además el lector debería tener drivers PC/SC para Windows CE (en las versiones de base del sistema operativo 3.0, 4.2 o 5.0) o sus evoluciones como Windows Mobile (2002, 2003 y 2005), Windows Pocket PC o Windows Smartphone. Esto era imprescindible para poder utilizarlo dentro de las posibilidades que nos proporciona la Cripto API en Windows CE (que alcanzarían el máximo si pudiéramos contar con los drivers CSP, también para Windows CE de la tarjeta inteligente).

Necesitábamos un lector de tarjeta chip que se pudiera acoplar a un teléfono TSM-500 (equivalente al XDA II, al iMate Pocket PC o al Qtek 2020), o bien por la conexión del Craddle (la cuna de sincronización, existente en prácticamente todas las PDA y agendas con software Windows Pocket PC), o bien por la conexión SDIO (destinada originalmente para tarjetas de ampliación de memoria). Además el lector debería tener drivers PC/SC para Windows CE (en las versiones de base del sistema operativo 3.0, 4.2 o 5.0) o sus evoluciones como Windows Mobile (2002, 2003 y 2005), Windows Pocket PC o Windows Smartphone. Esto era imprescindible para poder utilizarlo dentro de las posibilidades que nos proporciona la Cripto API en Windows CE (que alcanzarían el máximo si pudiéramos contar con los drivers CSP, también para Windows CE de la tarjeta inteligente). Al final lo logramos. Generamos nuestra propia interficie con la tarjeta chip, con nuestra propias funciones y librerías, lo que nos permite implementar tanto un driver CSP como PKCS#11 para el DNI electrónico en Windows CE.

Al final lo logramos. Generamos nuestra propia interficie con la tarjeta chip, con nuestra propias funciones y librerías, lo que nos permite implementar tanto un driver CSP como PKCS#11 para el DNI electrónico en Windows CE.